2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

日本工業規格 JIS

X 5004-1991

(ISO 7498-2 : 1989)

開放型システム間相互接続の

基本参照モデル−安全保護体系

Information processing systems−

Open Systems Interconnection−Basic reference model−

Part2 : Security architecture

日本工業規格としてのまえがき

この規格は,1989年に発行されたIS0 7498-2 (Information processing systems−Open Systems Interconnection

−Basic reference model−Part2 : Security architecture) に基づいて,技術的内容及び規格票の様式を変更する

ことなく作成した日本工業規格である。

0. 序文 JIS X 5003(開放型システム間相互接続の基本参照モデル)は,開放型システム間相互接続(以

下,OSIという。)の基本参照モデルについて規定している。この規格は,システム間の相互接続に関する

既存の規格及び将来規定する規格の開発の調整を行うための枠組みについて規定する。

OSIは,異機種コンピュータシステム間の相互接続を可能にし,応用プロセス間での有用な通信を実現

することを目的とする。応用プロセス間で交換される情報を保護するために,種々の機会に安全保護(セ

キュリティ)制御を確立しなければならない。この安全保護制御は,データを入手又は改変することによ

って得られる価値よりもデータを入手又は改変するための費用のほうが大きくなるようにしたり,データ

を入手するためにはデータの価値が失われてしまうぐらい時間がかかるようにしたりするのがよい。

この規格は,開放型システム間の通信の保護が必要とされる環境で適宜採用される可能性のある,全般

的な安全保護に関連する体系構成要素について規定する。安全な通信を可能にし,OSIにおける安全保護

を一貫した方法で実現するために,基本参照モデルの枠組みの中で指針を示し,OSIの状況に応じて既存

の規格を改正し又は新しい規格を作成することを要求する。

安全保護にあまり精通していない規格利用者は,最初に附属書Aから読み始めることが望ましい。

この規格では,通信プロトコルの全体的な体系の構成要素のうち,基本参照モデルで議論の対象とされ

ていない安全保護に関する部分について,基本参照モデルを拡張する。

1. 適用範囲 この規格は,次の事項を規定する。

(a) 基本参照モデルで規定している安全保護サービス及びその関連機構についての全般的な事項。

(b) 基本参照モデル内で安全保護サービス及びその関連機構の位置付けの定義。

この規格は,JIS X 5003の適用範囲を広げ,開放型システム間での安全な通信を実現することを目的と

する。

基本的な安全保護サービス,その機構及びその適切な配置法は,基本参照モデルのすべての層について

2

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

既に規定済みである。さらに,安全保護サービス及びその機構と基本参照モデルとの体系的な関連性も規

定済みである。終端システム,設置及び組織は,別の安全保護の手段を必要とする。これらの安全保護の

手段は,種々の応用コンテキストの中で適用される。そうした追加の安全保護の手段を利用可能にするた

めに必要な安全保護サービスの定義については,この規格の適用範囲外とする。

OSIの安全保護機能は,各終端システム間での安全な情報伝送の実現を可能にする通信経路の可視的な

局面だけに関係する。OSIの安全保護機能は,OSIの可視的な安全保護サービスの選択及び配置に密接な

関連性をもっている場合を除いて,終端システム,設備及び組織で必要とされる安全保護の手段とは関係

がない。これらの安全保護の機構は,標準化されていても,OSIの規格の適用範囲には含まない。

この規格は,JIS X 5003で規定する概念及び原理を補足するものであって,それらに変更を加えるもの

ではない。さらに,この規格は,実装仕様及び実際に実装したときの適合性を検証する基準ではない。

2. 引用規格

ISO 7498 Information processing systems−Open Systems Interconnection−Basic Reference Model

備考 JIS X 5003(開放型システム間相互接続の基本参照モデル)−1987が,この国際規格と一致し

ている。

ISO 7498-4 Information processing systems−Open Systems Interconnection−Basic Reference Model−

Part4 : Management framework

備考 JIS X 5006(開放型システム間相互接続の基本参照モデル−管理の枠組み)−1991が,この国

際規格と一致している。

ISO 7498/Add.1 Information processing systems−Open Systems Interconnection−Basic Reference Model

−Addendum 1 : Connectionless-mode transmission

備考 JIS X 5003 附属書(コネクションレス型伝送)−1987が,この国際規格と一致している。

ISO 8648 Information processing systems−Open Systems Interconnection−Internal organization of the

Network Layer

3. 定義及び略語

3.1

この規格は,JIS X 5003で定義した次の用語を使用する。

(a) <N> コネクション [(N) -connection]

(b) <N> データ伝送 [(N) -data-transmission]

(b) <N> エンティティ [(N) -entity]

(d) <N> ファシリティ [(N) -facility]

(e) <N> 層 [(N) -layer]

(f) 開放型システム (open system)

(g) 同位エンティティ (peer entities)

(h) <N> プロトコル [(N) -protocol]

(j) <N> プロトコルデータ単位 [(N) -protocol-data-unit]

(k) <N> 中継 [(N) -relay]

(l) 経路選択 (routing)

(m) 順序制御 (sequencing)

(n) <N> サービス [(N) -service]

3

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(p) <N> サービスデータ単位 [(N) -service-data-unit]

(q) <N> 利用者データ [(N) -user-data]

(r) サブネットワーク (subnetwork)

(s) OSI資源 (OSI resource)

(t) 転送構文 (transfer syntax)

3.2

この規格で使用する次の用語は,関連する規格で規定している。

コネクションレス型伝送 (Connectionless Mode Transmission)

(JIS X 5003附属書)

終端システム (End system)

(JIS X 5003)

中継及び経路選択の機能 (Relaying and routing function) (ISO 8648)

単位データ (UNITDATA)

(JIS X 5003)

管理情報ベース [Management Information Base (MIB)]

(JIS X 5006)

この規格は,次の略語を使用する。

OSI

開放型システム間相互接続 (Open Systems Interconnection)

SDU

サービスデータ単位 (Service Data Unit)

SMIB 安全保護管理情報ベース (Security Management Information Base)

MIB

管理情報ベース (Management Information Base)

3.3

この規格で定義する用語は,次のとおりとする。

3.3.1

アクセス制御 (access control) 許可されていない資源の使用を防止すること。許可されていない

方法での資源の使用を防止することもこれに含む。

3.3.2

アクセス制御一覧 (access control list) ある資源に対するアクセスが認められるエンティティ及

びそのアクセス権の一覧。

3.3.3

責任追跡 (accountability) あるエンティティの動作が,そのエンティティに対して一意に追跡で

きることを保証する特性。

3.3.4

能動的脅威 (active threat) システムの状態に対し,許可されていない変更が意図的に加えられる

脅威。

備考 安全保護に関連する能動的脅威の例としては,次のものがある。すなわち,メッセージの改変,

メッセージの再使用,偽のメッセージの挿入,許可されたエンティティとしての偽装及びサー

ビスの妨害がある。

3.3.5

監査 (audit) 安全保護監査(3.3.47)参照。

3.3.6

監査証跡 (audit trail) 安全保護監査証跡(3.3.48)参照。

3.3.7

認証 (authentication) データ発信元認証(5.2.1.2)及び同位エンティティ認証(5.2.1.1)参照。

備考 この規格では,データの完全性に関して“認証”という用語は使用しない。“データ完全性”と

いう用語を使用する。

3.3.8

認証情報 (authentication information) 提示された識別情報の正当性を確立するために使用する情

報。

3.3.9

認証交換 (authentication exchange) 情報交換によってエンティティの識別情報を保証するための

機構。

3.3.10 許可 (authorization) アクセス権に基づくアクセスの許可。

3.3.11 使用可能性 (availability) 許可されたエンティティから要求があったときに,アクセス及び使用

が可能な特性。

4

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

3.3.12 資格 (capability) そのトークンの所有権をもっていれば資源に対するアクセス権が与えられる,

資源の識別子として使用されるトークン。

3.3.13 通信路 (channel) 情報を伝送する経路。

3.3.14 暗号文 (ciphertext) 暗号化を利用して作成されたデータ。作成されたデータの意味内容は隠され

ている。

備考 暗号文を,再び暗号化機構に入力して,多重暗号化出力を生成することがある。

3.3.15 平文 (cleartext) 意味内容が隠されていないデータ。

3.3.16 機密性 (confidentiality) 情報が,許可されていない個人,エンティティ又はプロセスに利用可能

になったり,開示されたりすることのない特性。

3.3.17 証明書 (credentials) 提示されたエンティティの識別情報を保証するために転送されるデータ。

3.3.18 暗号解読 (cryptanalysis) 暗号システム及び/又はその入出力情報を解析して,機密の変数及び/

又は平文を含む目的のデータを導出すること。

3.3.19 暗号検査値 (cryptographic checkvalue) データ単位に対する暗号変換[暗号技術(3.3.20)参照]を

実行することによって導出される情報。

備考 暗号検査値の導出は,一つ以上のステップで行われる。導出された値は,かぎ(鍵)とデータ

単位の数学的関数の演算結果である。通常は,データ単位の完全性を検査するために使用する。

3.3.20 暗号技術 (cryptography) 情報内容を隠ぺいすること,気付かれないうちに情報が改変されるのを

防止すること,及び/又は情報が許可されていない方法で使用されるのを防止することを目的とした,デ

ータの変換の原理,手段及び方法を体系化した法則。

備考 暗号技術は,暗号化及び復号の際に使用する方法を決定するものである。暗号化の原理,手段

又は方法に対して加える攻撃を暗号解読という。

3.3.21 データ完全性 (data integrity) データが許可されていない方法で改変又は破壊されていない特性。

3.3.22 データ発信元認証 (data origin authentication) 受信したデータの発信元が提示されたとおりであ

る確認。

3.3.23 復号 (decipherment) 対応する可逆な暗号化の逆変換。

3.3.24 復号 (decryption) 復号 (decipherment) (3.3.23)と同義。

3.3.25 サービスの妨害 (denial of service) 資源に対する許可されたアクセスを妨害すること,又は時間

的に余裕のない操作を遅延すること。

3.3.26 ディジタル署名 (digital signature) 受信側でデータ単位の発信元及び完全性を保証し,受信側な

どの偽造から保護するためにデータ単位に付加されるデータ又はデータ単位の暗号変換[暗号技術(3.3.20)

参照]。

3.3.27 暗号化 (encipherment) 暗号文を作成するためのデータの暗号変換[暗号技術(3.3.20)参照]。

備考 暗号化は非可逆のことがあり,その場合には暗号化に対応する復号の処理が実行できない。

3.3.28 暗号化 (encryption) 暗号化 (encipherment) (3.3.27)と同義。

3.3.29 終端間暗号化 (end-to-end encipherment) 発信元終端システムにおけるデータの暗号化と,これに

対応してあて先終端システムにおいてだけ発生する復号を併せたもの[リンク暗号化(3.3.34)参照]。

3.3.30 識別情報に基づく安全保護方針 (identity-based security policy) 安全保護方針の一つは,次の3項

の一部又は全部に基づく。これを識別情報に基づく安全保護方針と略称する。

(1) 識別情報

(2) 利用者,利用者グループ又は利用者に代わって動作するエンティティの属性

5

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(3) アクセスされる資源又は対象

3.3.31 完全性 (integrity) データ完全性(3.3.21)と同義。

3.3.32 かぎ(鍵) (key) 暗号化及び復号の操作を制御する記号の列。

3.3.33 かぎ管理 (key management) 安全保護方針に基づくかぎの生成,記憶,配送,削除,保管及び応

用。

3.3.34 リンク暗号化 (link-by-link encipherment) 通信システムの各リンク上のデータに個別に暗号化を

適用すること(3.3.29参照)。

備考 リンク暗号化は,データが中継エンティティで平文形式となることを意味する。

3.3.35 改ざん検出 (manipulation detection) 偶然又は故意を問わず,データ単位が改変されているかどう

かを検出するために使用する機構。

3.3.36 偽装 (masquerade) あるエンティティが別のエンティティであるかのように見せ掛けること。

3.3.37 公証 (notarization) 内容,発信元,時刻及びあて先といった特性の正確さを,後で確認できるよ

うにするために信頼できる第三者にデータを登録すること。

3.3.38 受動的脅威 (passive threat) システムの状態を変えないで許可なく情報を取得される脅威。

3.3.39 パスワード (password) 機密の認証情報。通常は一連の文字列から成る。

3.3.40 同位エンティティ認証 (peer-entity authentication) 関連する同位エンティティが提示されたとお

りであることの確認。

3.3.41 物理的安全保護 (physical security) 故意及び偶然の脅威から資源を物理的に保護するために施す

措置。

3.3.42 方針 (policy) 安全保護方針(3.3.50)参照。

3.3.43 プライバシ (privacy) 各個人に関係のあるどのような情報を収集及び記憶されるか,並びにだれ

がだれにその情報を開示するかを制御又は支配する各個人の権利。

備考 この用語は,個人の権利に関係するため,あまり正確な定義を与えることはできない。安全保

護の必要性を動機付ける場合を除いて,その使用を避けることが望ましい。

3.3.44 否認 (repudiation) ある通信に関連するエンティティの一つが,その通信の全部又は一部に関与

していることを否認すること。

3.3.45 経路制御 (routing control) 経路選択の過程で,特定のネットワーク,リンク又は中継を,選択又

は回避するように,規則を適用すること。

3.3.46 運用規則に基づく安全保護方針 (rule-based security policy) すべての利用者を対象とした規則に

基づく安全保護方針。これらの規則は,通常,アクセスしようとする資源の重要性と,利用者,利用者グ

ループ又は利用者に代わる役割を果たすエンティティがもっている属性及び状況とを比較して決められる。

3.3.47 安全保護監査 (security audit) システム制御の妥当性に関する試験を行うために,システムの記録

及び動作について独自の検討及び検査を行うこと。こうした検討及び検査の目的は,確立された方針及び

操作手順に従っているかどうかの確認,安全保護に関する違反の検出,並びに制御,方針及び手順に関す

る変更事項の勧告とする。

3.3.48 安全保護監査証跡 (security audit trail) 安全保護監査を容易にするために収集され,使用される可

能性のあるデータ。

3.3.49 安全保護ラベル (security label) 自己の安全保護属性を指名又は指定する資源(データ単位)に付

ける指標。

備考 指標付けは,明示的に行われる場合も暗黙的に行われる場合もある。

6

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

3.3.50 安全保護方針 (security policy) 安全保護サービスを提供するための基準[識別情報に基づく安全

保護方針(3.3.30)及び運用規則に基づく安全保護方針(3.3.46)参照]。

備考 安全保護方針の全体は,OSIの適用範囲外にある数多くの事柄を必然的に含む。

3.3.51 安全保護サービス (security service) 通信している開放型システムの層によって提供され,システ

ム又はデータ転送のための十分な安全保護を確保するサービス。

3.3.52 選択フィールド保護 (selective field protection) 送信しようとするメッセージの中で個々のフィー

ルドを保護すること。

3.3.53 感受性 (sensitivity) ある資源について,その価値又は重要性を決定付ける特性で,ぜい(脆)弱

性もこれに含めてよい。

3.3.54 署名 (signature) ディジタル署名(3.3.26)参照。

3.3.55 脅威 (threat) 安全保護が侵犯される可能性。

3.3.56 トラフィック解析 (traffic analysis) トラフィックフロー(通信の有無,量,方向及び頻度)の観

測によって情報を推論すること。

3.3.57 トラフィックフロー機密性 (traffic flow confidentiality) トラフィック解析からデータを守るため

の機密性サービス。

3.3.58 トラフィックパディング (traffic padding) 偽の通信インスタンスの生成,偽のデータ単位の生成,

及び/又はデータ単位内における偽のデータの生成。

3.3.59 信頼できる機能 (trusted functionality) 例えば,安全保護方針によって設定されるような,幾つか

の基準に基づいて正しいとみなされる機能。

4. 記法 層の記法は,JIS X 5003で定義したものを使用する。サービスという用語は,特に断らない限

り,安全保護サービスを指す。

5. 安全保護サービス及びその機構の一般的記述

5.1

概要 ここでは,OSI安全保護体系に含まれる安全保護サービス,及び安全保護サービスを実現す

るための機構について規定する。5.2に定める安全保護サービスは,安全保護サービスの中でも基本的なも

のとする。安全保護サービスは,安全保護方針及び/又は利用者の要件を満足させるために,普通,OSI

以外のサービス及び機構を利用して適切な層において適切な組合せで起動される。特定の安全保護機構を

利用して,基本的な安全保護サービスの組合せを実現することができる。システムを実現するときは,基

本的な安全保護サービスの特定の組合せを実現してもよい。

5.2

安全保護サービス 次のものは,OSI参照モデルの枠組みの中で任意選択によって提供される安全

保護サービスとみなす。認証サービスは,局所的に格納された情報から成る認証情報,及び認証を容易に

するために転送されるデータ(証明書)を必要とする。

5.2.1

認証 認証サービスは,次に記述する通信中の同位エンティティの認証及びデータの発信元の認証

を提供する。

5.2.1.1

同位エンティティ認証 <N> 層によって提供される同位エンティティ認証サービスは,同位エン

ティティが <N+1> エンティティであるという確認を <N+1> エンティティに与える。

このサービスは,一つ以上のエンティティが一つ以上の他のエンティティに接続されているとき,その

エンティティの識別情報を確認するためにコネクションのデータ転送フェーズの確立時,又はそのフェー

ズの間に適宜利用されるものである。このサービスを使用しているときに限り,前回のコネクションの偽

7

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

装又はその許可されない再使用がエンティティによって試みられたりすることは決してない。存続してい

るか否かの検査を取り入れると取り入れないとにかかわらず,同位エンティティの一方向及び双方向の認

証機構が実現可能で,保護の度合いを様々に変えることもできる。

5.2.1.2

データ発信元認証 <N> 層によって提供されるデータ発信元認証サービスは,データの発信元

が要求された同位 <N+1> エンティティであるという確認を <N+1> エンティティに与える。

このサービスによって,データ単位の発信元が確認できる。このサービスは,データ単位の重複又は改

変に対する保護を与えない。

5.2.2

アクセス制御 アクセス制御サービスは,OSIを介してアクセス可能な資源が無許可で使用される

ことに対する保護を与える。OSIプロトコルを介してアクセスされる資源には,OSIの資源及びOSI以外

の資源を含む。この安全保護サービスは,資源に対する各種アクセス(例えば,通信資源の利用,情報資

源の読取り・書込み・削除,処理資源の実行など)又は資源に対するすべてのアクセスに利用できる。

アクセスの制御は,各種安全保護方針によって異なる(6.2.1.1参照)。

5.2.3

データ機密性 データ機密性サービスは,次に述べるように,データが無許可で取得されることに

対する保護を与える。

5.2.3.1

コネクション型機密性 コネクション型機密性サービスは, <N> コネクションにおけるすべて

の <N> 利用者データの機密を保護する。

備考 コネクション型機密性サービスは,用途及び層によって,必ずしもすべてのデータを保護する

わけではない。例えば,優先データ,接続要求のデータなどは保護しない。

5.2.3.2

コネクションレス型機密性 コネクションレス型機密性サービスは,単一コネクションレス型

<N> SDUにおけるすべての <N> 利用者データの機密を保護する。

5.2.3.3

選択フィールド機密性 選択フィールド機密性サービスは, <N> コネクション又は単一コネク

ションレス型 <N> SDUにおける <N> 利用者データの中から選択されたフィールドの機密を保護する。

5.2.3.4

トラフィックフロー機密性 トラフィックフロー機密性サービスは,トラフィック解析によって

得られる情報を保護する。

5.2.4

データ完全性 データ完全性サービスは,能動的脅威に対抗するものであって,5.2.4.1〜5.2.4.5の

形式のうちのいずれをとってもよい。

備考 あるコネクションにおいて,コネクションの開始時に同位エンティティ認証サービスを利用し,

更に,コネクションの有効期間中にデータ完全性サービスを利用することで,そのコネクショ

ンで転送されたすべてのデータ単位の発信元及びそのデータ単位の完全性が確認できる。例え

ば,順序番号を使用することによって,データ単位の重複を検出する機能を備える。

5.2.4.1

回復機能のあるコネクション型完全性 このコネクション型完全性サービスは, <N> コネクシ

ョンにおけるすべての <N> 利用者データの完全性を図り,SDUの列の中でデータの改変,挿入,削除及

び再使用を,回復処理を行いながら検出する。

5.2.4.2

回復機能のないコネクション型完全性 回復機能を備えていないことを除いて5.2.4.1と同じと

する。

5.2.4.3

選択フィールドコネクション型完全性 選択フィールドコネクション型完全性サービスは,ある

コネクションを通じて転送された <N> コネクションの選択された <N> 利用者データの中から選択され

たフィールドの完全性を保証するものであって,選択フィールドが改変,挿入,削除又は再使用されてい

るかどうかを判定する。

8

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

5.2.4.4 コネクションレス型完全性 <N> 層によって提供されるコネクションレス型完全性サービスは,

要求側 <N+1> エンティティの完全性を保証する。

このサービスは,単一のコネクションレス型 <N> SDUの完全性を保証するものであって,受信された

SDUが改変されているかどうかを判定する。さらに,再使用の検出をある限られた範囲で保証できる。

5.2.4.5

選択フィールドコネクションレス型完全性 選択フィールドコネクションレス型完全性サービ

スは,単一のコネクションレス型 <N> SDUの中の選択されたフィールドの完全性を保証するものであっ

て,その選択フィールドが改変されているかどうかを判定する。

5.2.5

否認不可 否認不可サービスは,次の二つの形式のうちのいずれか一方又は両方の形式をとること

ができる。

5.2.5.1 発信証明による否認不可 データの受信側にデータの発信元からの発信証明が示される。これは,

データ又はその内容の発信を発信元が不当に否認するのを妨げる。

5.2.5.2

送達証明による否認不可 データの発信元にデータの送達証明が示される。これは,データ又は

その内容の受信を受信側が不当に否認するのを妨げる。

5.3

特定の安全保護機構 5.2のサービスの一部を提供するために,適切な <N> 層に5.3.1〜5.3.8の機

構を組み込むことができる。

5.3.1

暗号機構

5.3.1.1

暗号機構は,データ又はトラフィックフロー情報の機密を保護するものであって,5.3.2〜5.3.8の

安全保護機構の一部又は補足とする。

5.3.1.2

暗号化アルゴリズムは,可逆の場合と非可逆の場合がある。可逆の暗号化アルゴリズムは,一般

的に次の二つに分類する。

(a) 対称暗号(すなわち秘密かぎ暗号)。暗号化かぎの情報には復号かぎに関する情報も含む。その逆も同

様とする。

(b) 非対称暗号(例えば公開かぎ暗号)。暗号化かぎの情報には復号かぎに関する情報を含まない。その逆

も同様とする。この方式の暗号化かぎを“公開かぎ”,復号かぎを“秘密かぎ”と呼ぶことがある。

非可逆暗号化アルゴリズムは,かぎを使用してもしなくてもよい。かぎを使用する場合,そのかぎは公

開かぎであっても秘密かぎであってもよい。

5.3.1.3

暗号機構が存在することは,非可逆暗号化アルゴリズムの場合を除いて,かぎ管理機構を使用す

ることを意味する。かぎ管理の方法に関する幾つかの指針を8.4に示す。

5.3.2

ディジタル署名機構 ディジタル署名機構では,次の2段階の手順を定義する。

(a) データ単位に署名する。

(b) 署名されたデータ単位を確認する。

第1の処理では,署名者の私的な(つまり,署名者にとって唯一のかつ秘密の)情報を使用する。第2

の処理では,公開手順及び公開情報を使用するが,そこから署名者の私的な情報を導き出すことはできな

い。

5.3.2.1

署名を行う段階では,署名者の私的情報を秘密かぎとして利用して,データ単位の暗号化又はデ

ータ単位の暗号検査値の作成を行う。

5.3.2.2

確認を行う段階では,公開手順及び公開情報を使用して,署名者の私的情報によって署名が行わ

れたかどうかの判定を行う。

9

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

5.3.2.3

署名機構において最も重要な特色は,署名者の私的情報を使用しなければ署名が行えないことで

ある。したがって,署名が確認されると,私的情報の唯一の保有者が署名を行ったことの証明を第三者(例

えば,裁判所又は調停機関)にいつでも示すことができる。

5.3.3

アクセス制御機構

5.3.3.1

アクセス制御機構では,エンティティのアクセス権を判定し,実施するために,エンティティ又

はそのエンティティに関する情報(例えば,既知のエンティティ集合の帰属関係など)の認証された識別

子又はそのエンティティの資格を利用することができる。エンティティが,許可されない資源を利用した

り,又は許可された資源を誤ったアクセスによって利用したりしようとすると,アクセス制御機構がその

資源の利用を拒否し,更に場合によっては,警告を発生させたり及び/又は発生した警告を安全保護監査

証跡の一部として記録したりする目的でそのことを通知することもある。コネクションレス型データ伝送

に対するアクセスの拒否の通知が発信元に対して行われるとすれば,それはあくまで発信元でアクセス制

御が行われた結果である。

5.3.3.2

アクセス制御機構は,例えば次のうちの一つ以上の利用に基づいてもよい。

(a) 同位エンティティのアクセス権を保持するアクセス制御情報ベース。この情報は,許可センタ又はア

クセスされるエンティティで保持されるもので,アクセス制御一覧,階層構造の行列又は分散構造の

行列の形式をとる。このことは,同位エンティティ認証が保証されていることを前提とする。

(b) アクセス中のエンティティの許可の証拠として所有し,提示するパスワードなどの認証情報。

(c) エンティティ又は資源にアクセスする権利の証拠として所有し,提示する資格。

備考 資格は,偽造できないものであって,しかも信頼できる手段で伝えられなければならない。

(d) ラベルがエンティティに関連づけられたときに,通常,安全保護方針に従ってアクセスを許可又は拒

否するのに用いる安全保護ラベル。

(e) アクセスを試みた時刻。

(f) アクセスを試みた経路。

(g) アクセスの持続時間。

5.3.3.3

アクセス制御機構は,アソシエーションの終端及び/又はその中間点で適用することができる。

発信元又は中間点でのアクセス制御は,発信元が受信側と通信すること,及び/又は要求された通信資

源を使用することを許可されているかどうかを判定するために使う。コネクションレス型データ転送の受

信側における同位レベルのアクセス制御機構の要件は,発信元があらかじめ知っていなければならなく,

更に,安全保護管理情報ベースにも記録されなければならない(6.2及び8.1参照)。

5.3.4

データ完全性機構

5.3.4.1

データ完全性については,二つの見方がある。一つは,単一のデータ単位又はフィールドの完全

性,もう一つは,一連のデータ単位又はフィールドの完全性である。単一のデータ単位又はフィールドの

完全性サービスを提供せず,一連のデータ単位又はフィールドの完全性サービスだけを提供するのは実用

的でないが,異なる機構を利用してこの2種類の完全性サービスを提供するのが一般的である。

10

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

5.3.4.2

単一のデータ単位の完全性の判定を行う際には,発信元エンティティで行われる処理及び受信側

エンティティで行われる処理の二つの処理が行われる。発信元エンティティは,データそのものの関数の

値をデータ単位に付加する。この値は,ブロック検査符号又は暗号検査値のような補足的な情報であって,

それ自体が暗号化されていてもよい。受信側エンティティは,適切な値を生成し,それを受信した値と比

較して,データが転送中に改変されていないかどうかを調べる。この機構だけでは,単一のデータ単位の

再使用を防止できない。OSIにおけるある層で改ざんが検出されると,その層又はそれよりも高位の層で

回復動作が(例えば,再送又は誤り訂正によって)行われることになる。

5.3.4.3

コネクション型データ転送の場合,データ単位の順序の完全性を保護する(つまり,データの転

送順序の乱れ,データの喪失,データの再使用,データの挿入又はデータの改変がないように保護する)

ためには,順序の番号付け,時刻印又は暗号化連鎖などの何らかの明示的な順序付けを更に行う必要があ

る。

5.3.4.4

コネクションレス型データ転送の場合,時刻印を採用することで,個々のデータ単位が再使用さ

れないようにする保護機能の限定的な形態が提供される。

5.3.5

認証交換機構

5.3.5.1

認証交換の技法を次に幾つか挙げる。

(a) パスワードなどの認証情報を利用する。これは,発信元エンティティが提供し,受信側エンティティ

が検査する。

(b) 暗号化技法

(c) エンティティの特性及び/又は所有物を利用する。

5.3.5.2

同位エンティティ認証を提供するために,この認証交換機構を <N> 層に組み込むことができる。

この機構がエンティティの認証に成功しないときは,コネクションを拒否又は終了し,更に場合によって

は,安全保護監査証跡への登録及び/又は安全保護管理機関への通知が行われたりすることもある。

5.3.5.3

暗号化技法を採用すると,“ハンドシェーク”プロトコルとこの技法を組み合わせて,データの

再使用を防止する(つまり,最も新しい情報であることを保証する)ことができる。

5.3.5.4

認証交換技法の選択は,その技法の使用環境によって決まる。多くの場合,認証交換技法は,次

のものと併用する。

(a) 時刻印及び同期した時計

(b) 2方向ハンドシェーク(片方向認証用)及び3方向のハンドシェーク(相互認証用)

(c) ディジタル署名及び/又は公証機構による否認不可サービス

5.3.6

トラフィックパディング機構 トラフィックパディング機構を使用して,トラフィック解析に対す

る様々なレベルの保護を提供することができる。この機構が有効になるのは,トラフィックパディングが

機密性サービスによって保護されている場合だけに限られる。

5.3.7

経路選択制御機構

5.3.7.1

経路は,動的に選択してもよいし,また,物理的に安全なサブネットワーク,中継又はリンクだ

けを使用するという事前取決めによって選択してもよい。

5.3.7.2

終端システムは,継続的な改ざんが生じていることが分かった場合,ネットワークサービスの提

供者に対し,別の経路によるコネクションの確立を指示してもよい。

11

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

5.3.7.3

ある種の安全保護ラベルを運ぶデータは,安全保護方針によって,一部のサブネットワーク,中

継又はリンクの通過を禁じられる。コネクションの起動側(又はコネクションレス型データ単位の送信側)

は,特定のサブネットワーク,中継又はリンクを回避することを要求する経路選択警告を発生することが

できる。

5.3.8

公証機構 二つ以上のエンティティの間でやりとりされるデータについての特性,例えば,そのデ

ータの完全性,発信元,時刻,あて先などは,公証機構によって保証することができる。この保証は,通

信を行うエンティティが信頼する,しかも要求された保証を立証可能な方法で提供するために必要な情報

を保有する第三者である公証機関が与えるものである。通信の各インスタンスは,公証機関が提供するサ

ービスに適するようにディジタル署名,暗号化及び完全性保証の機構を利用する。このような公証機構が

呼び出されると,通信保護されたインスタンス及び公証機関を介して通信エンティティ間でデータが転送

される。

5.4

はん(汎)用的な安全保護機構 ここでは,様々なサービスに固有でない幾つかの機構について規

定する。7.においても,これらの機構がどの層において提供されるかという明確な記述はない。このはん

(汎)用的な安全保護機構の中には,安全保護管理の概念とみなすことのできるものも幾つかある(8.参

照)。このはん(汎)用的な安全保護機構の重要性は,一般に,要求される安全保護水準に直接的に関連す

る。

5.4.1

信頼できる機能

5.4.1.1

安全保護機構の適用範囲を広げたり,又はその有効性を確立したりするためには,信頼できる機

能を使用しなければならない。安全保護機構を直接提供したり,安全保護機構に対するアクセスを提供し

たりする機能は,信頼できるものでなければならない。

5.4.1.2

この機能を実現するハードウェア及びソフトウェアに対する信頼を確保する手段は,この規格の

範囲外とするが,感知された脅威の度合い及び保護しようとする情報の価値によって異なる。

5.4.1.3

この手段は,一般に,費用がかかるため,実施するのは困難である。安全保護とは関連しない機

能から提供し,しかもそれと独立にすることが可能なモジュールで安全保護機能を実現できるようなアー

キテクチャを選択すれば,この機能を実現するのに伴う諸問題を最小限に抑えることができる。

5.4.1.4

保護機能が適用される層に関するアソシエーションの保護措置は,別の手段によって,例えば,

信頼できる適切な機能によって講じなければならない。

5.4.2

安全保護ラベル データ項目で構成される資源には,例えば感受性を示す目的で,その資源に関連

付けられた安全保護ラベルが付く。転送中のデータと一緒に適切な安全保護ラベルを伝えることがしばし

ば必要になる。安全保護ラベルは,転送されるデータに関連する追加データである場合及び暗に示される

場合がある。例えば,データを暗号化する特定のかぎの使用によって示される場合と,発生元や経路のよ

うなデータの状況によって示される場合とである。明示的な安全保護ラベルは,正しく検出できるように

明確に識別でき,しかも,対応するデータに確実に結び付けなければならない。

5.4.3

事象検出

5.4.3.1

安全保護に関連する事象の検出といった場合,安全保護が明らかに侵犯されている事象の検出を

含むが,順当なアクセス(すなわちログオン)などの正常な事象の検出を含むこともある。安全保護に関

連した事象は,安全保護機構をはじめとするOSIの範囲内のエンティティによって検出できる。どんな事

象を取り扱うかの指定は,事象処理管理(8.3.1参照)が行う。安全保護に関連した種々の事象を検出する

際には,次の措置を一つ以上取る。

(a) 事象の局所的な報告

12

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(b) 事象の遠隔報告

(c) 事象のログの取得(5.4.3参照)

(d) 回復動作(5.4.4参照)

安全保護に関連した事象の例を次に示す。

(a) 特定の安全保護の侵犯

(b) 特定の選択された事象

(c) 発生回数の計数のあふれ

5.4.3.2

この領域での標準化を行う際には,事象の報告及びログに関連する情報の転送,並びに事象の報

告及びログの転送に使用される構文定義及び意味定義を考慮する。

5.4.4

安全保護監査証跡

5.4.4.1

安全保護監査証跡には,後続の安全保護監査を可能にすることによって,安全保護に対する違反

の検出及び調査を行えるようにする安全保護機構が備わっている。安全保護監査とは,システム制御が十

分に行われているかどうかを試験すること,確立された方針及び操作手順との適合性を確認すること,損

傷の査定作業を補助すること,並びに制御方法又は方針手順に変更が指示された場合それを推奨すること

を目的としてシステムのレコード及びアクティビティを独自に検討し,検査することとする。安全保護監

査を行うには,安全保護監査証跡にある安全保護関連情報を記録し,安全保護監査証跡から得られる情報

を解析して報告することが必要である。こうしたログ又は記録を行うことも安全保護機構とみなせるので,

5.4.4で規定する。解析及び報告を行うのは,安全保護管理機能とする(8.3.2参照)。

5.4.4.2

安全保護監査証跡情報の収集は,安全保護に関連する記録すべき事象の種類(例えば,安全保護

に対する明らかな侵犯,又は操作の順当な完了)を指定することで,様々な要件に応じることができる。

安全保護監査証跡の存在を明示しておけば,安全保護侵犯のおそれのある幾つかの原因を抑止できる。

5.4.4.3

OSI安全保護監査証跡では,どのような情報を選択してログをとるべきか,どのような条件のも

とで情報のログをとるべきか,並びに安全保護監査証跡情報のやりとりに使用する構文及び意味の定義を

考慮に入れる。

5.4.5

安全保護の回復

5.4.5.1

安全保護の回復 安全保護の回復は,事象処理機能,事象管理機能などの各種機構から発行され

る要求を扱い,一群の運用規則に基づいて回復処置を行う。このような回復処置には,次の種類がある。

(a) 即時回復処置

(b) 一時回復処置

(b) 長期回復処置

例 即時回復処置では,コネクションの切断などによって,動作を即時に中断できる。

一時回復処置では,エンティティを一時的に無効化できる。

長期回復処置では,エンティティを“ブラックリスト”に入れたり,かぎを変更したりできる。

5.4.5.2

標準化の対象には,回復処置のプロトコル,安全回復管理のプロトコルなどがある(8.3.3参照)。

5.5

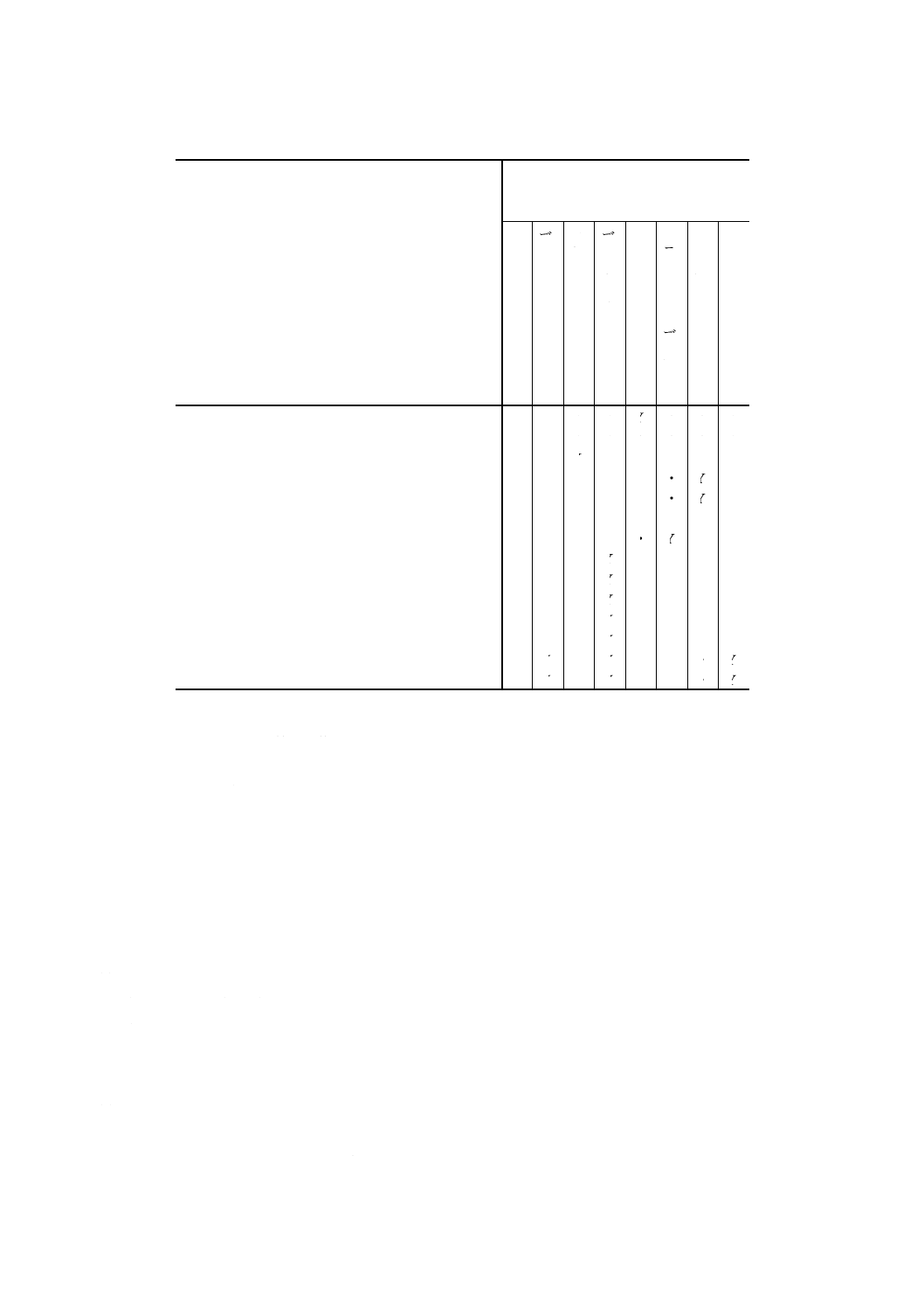

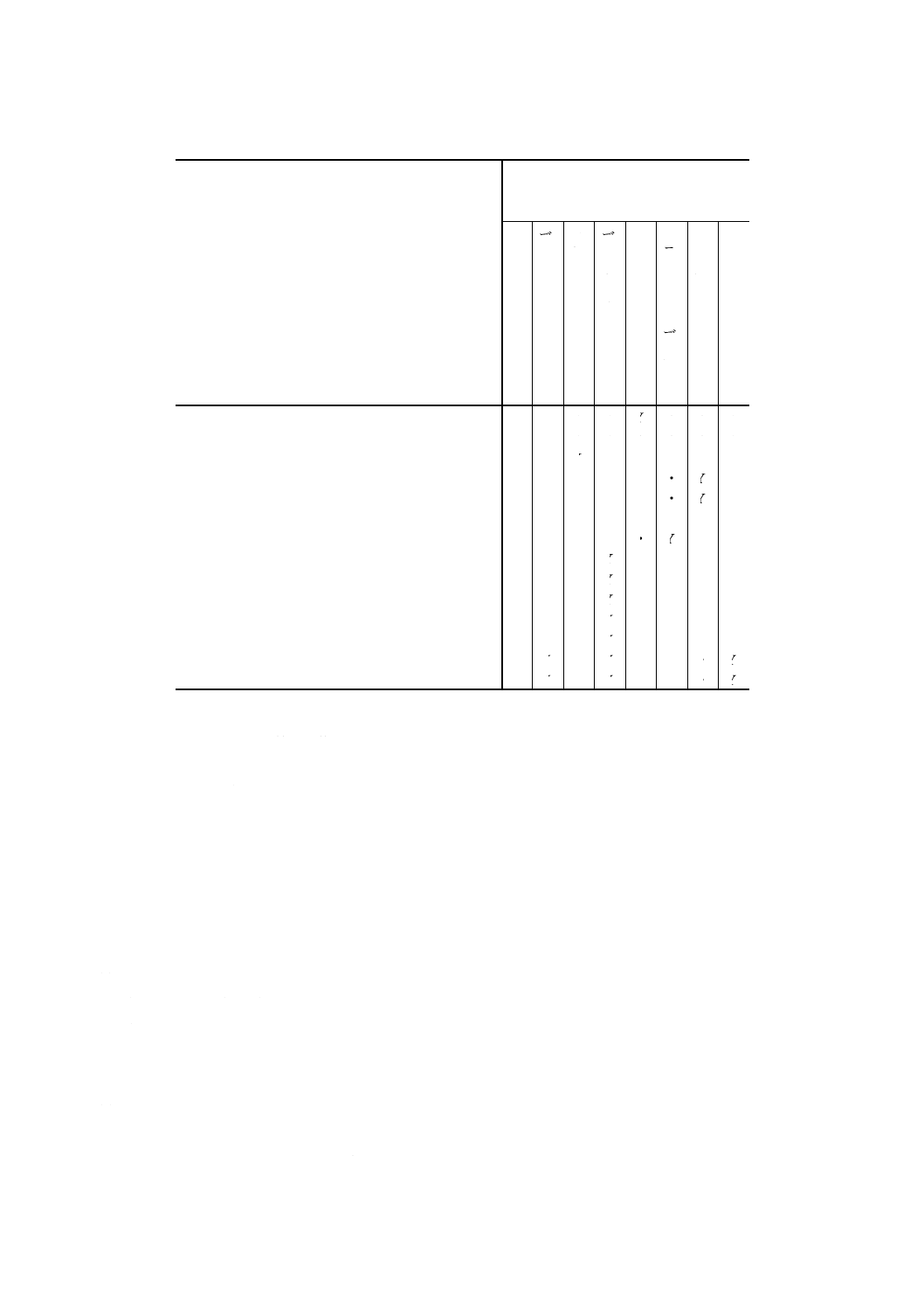

安全保護サービスと安全保護機構の関連性のまとめ 表1は,機構単体,又はその機構と他の機構

との組合せを挙げ,そのうちのどれが各サービスの提供に適合するかを示す。表1は,サービスと機構と

の関連性を概観するものであって,定義ではない。表1で取り上げるサービス及び機構については,5.2

及び5.3で規定する。この種の関連性については,6.で詳細に規定する。

13

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

表1 安全保護サービスと安全保護機構との関連

安全保護サービス

安全保護機構

暗

号

デ

ィ

ジ

タ

ル

署

名

ア

ク

セ

ス

制

御

デ

ー

タ

完

全

性

認

証

交

換

ト

ラ

フ

ィ

ッ

ク

パ

デ

ィ

ン

グ

経

路

選

択

制

御

公

証

同位エンティティ認証

Y

Y

・ ・ Y

・ ・ ・

データ発信元認証

Y

Y

・ ・ ・ ・ ・ ・

アクセス制御

・ ・ Y

・ ・ ・ ・ ・

コネクション型機密性

Y

・ ・ ・ ・ ・ Y

・

コネクションレス型機密性

Y

・ ・ ・ ・ ・ Y

・

選択フィールド機密性

Y

・ ・ ・ ・ ・ ・ ・

トラフィックフロー機密性

Y

・ ・ ・ ・ Y

Y

・

回復機能のあるコネクション型完全性

Y

・ ・ Y

・ ・ ・ ・

回復機能のないコネクション型完全性

Y

・ ・ Y

・ ・ ・ ・

選択フィールドコネクション型完全性

Y

・ ・ Y

・ ・ ・ ・

コネクションレス型完全性

Y

Y

・ Y

・ ・ ・ ・

選択フィールドコネクションレス型完全性

Y

Y

・ Y

・ ・ ・ ・

否認不可発信

・ Y

・ Y

・ ・ ・ Y

否認不可送達

・ Y

・ Y

・ ・ ・ Y

備考 Y:その機構は,その機構単位又は他の機構との組合せで使用する。

・:その機構は使用できない。

6. 安全保護サービス,安全保護機構及び層の関連性

6.1

安全保護の層構成の原則

6.1.1

各層に対する安全保護サービスの割当て,及びサービスを割り当てられた各層への安全保護機構の

設置の定義は,次の原則による。

(a) サービスを実現するための代替方法の数を最小限にする。

(b) 二つ以上の層で安全保護サービスを提供し,それによって安全なシステムを構築することが認められ

るようにする。

(c) 安全保護に必要な追加機能は,既存のOSI機能と不必要に重複しない。

(d) 層の独立性が侵犯されないようにする。

(e) 信頼できる機能の総量を最小限に抑える。

(f) あるエンティティが,低位の層にあるエンティティの提供する安全保護機構に依存している場合には,

中間層は,安全保護侵犯が起こり得ないような構成で構築する。

(g) 一つの層の安全保護の追加機能は,できるだけ,自己充足型モジュールの実装も組み込めるような実

現方法で定義する。

(h) この規格は,七つの層をすべて含む終端システムで構成される開放型システム及び中継システムに適

14

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

用する。

6.1.2

安全保護サービスを保証するために,各層におけるサービスの定義を変更できる。ここで,要求さ

れたサービスは,その層か又はそれよりも低位の層で提供されるものである。

6.2

保護された <N> サービスの起動,管理及び利用のモデル ここでは,安全保護管理上の諸問題に

ついて,8.と関連付けて規定する。安全保護サービス及び安全保護機構は,管理インタフェースを通した

管理エンティティ及び/又はサービスの起動によって活性化できる。

6.2.1

通信のインスタンスのための保護機能の確定

6.2.1.1

概要 ここでは,通信のコネクション型インスタンス及びコネクションレス型インスタンスの保

護機能の起動を規定する。コネクション型通信の場合,通常は,コネクション確立の時点で安全保護サー

ビスを要求し,許可される。コネクションレス型サービスを起動する場合は,UNITDATA要求の各インス

タンスについて,保護機能を要求し,許可される。

説明の便宜上,“サービス要求”の用語は,コネクション確立又はUNITDATA要求のいずれかの意味で

使用する。選択データのための保護機能の起動は,選択フィールド保護を要求して行う。例えば,それぞ

れ異なる種類又は水準の保護機能を割り当てた幾つかのコネクションを確立して行う。

この規格は,運用規則に基づく安全保護方針,識別情報に基づく安全保護方針,その両者の混合形の安

全保護方針などの様々な安全保護方針に対応でき,更には,管理主体が課した保護機能,動的に選択され

た保護機能,その両者の混合形の保護機能などのいずれの保護機能にも対応できる。

6.2.1.2

サービス要求 <N> サービス要求があると,その都度, <N+1> エンティティは,必要な安全

保護機能を要求してよい。 <N> サービスは,目的とする安全保護を実現するために,パラメタ及びその

他の関連情報(例えば,感受性及び/又は安全保護ラベル)と併せて安全保護サービスを指定する。

通信の各インスタンスに先立って, <N> 層は,SMIB(8.1参照)にアクセスしなければならない。SMIB

は,管理主体が課し, <N+1> エンティティに対応する保護要件に関する情報を含む。このような管理主

体が課した安全保護要件を満たすためには,信頼できる機能を必要とする。

コネクション型通信のインスタンスの実行中に安全保護機能を取り入れるには,どの安全保護が必要で

あるかを折衝する必要がある。機構及びパラメタを決めるために必要な手順は,独立した手順として実行

してもよいし,また,コネクション確立の際に通常とられる手順の一環として行ってもよい。

折衝を独立した手順として行った場合,決定内容(つまり,目標とする安全保護サービスを提供するた

めに必要な安全保護機構及び安全保護パラメタの種類)は,SMIB(8.1参照)に入力される。

コネクション確立時に通常とられる手順の一部として折衝を行った場合, <N> エンティティどうしで

行った折衝結果は,SMIBに一次的に格納される。折衝に先立って,各 <N> エンティティは,SMIBにア

クセスして,折衝に必要な情報を入手する。

サービス要求が, <N+1> エンティティのSMIBに登録されている管理主体の課した要件に反する場合

には, <N> 層はそのサービス要求を拒否する。

<N> 層はまた,目標とする安全保護を達成するために必要であるとSMIBに定義されている安全保護

サービスを,要求された安全保護サービスに付け加える。

<N+1> エンティティが,目標とする安全保護サービスを指定しない場合, <N> 層は,SMIBに基づ

く安全保護方針に従うものとする。この場合は, <N+1> エンティティのために,SMIBに定義されてい

る範囲内で,省略時の安全保護機能を使用して通信を行ってもよい。

15

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

6.2.2

安全保護サービスの提供 6.2.1で規定するように, <N> 層は,管理主体が課した安全保護の要

件と動的に選択した安全保護の要件の組合せを決定後,少なくとも目標とする保護を達成するために,次

のいずれか又は両方を行う。

(a) <N> 層の中で,安全保護機構を直接起動する。

(b) <N-1> 層の安全保護サービスを要求する。この場合, <N> 層で利用可能な信頼できる機能及び/

又は特定の安全保護機構によって,保護の適用範囲を <N> サービスまで広げなければならない。

備考 <N> 層で利用可能な機能が,すべて信頼できるものである必要はない。

このようにして, <N> 層は,要求された保護の達成が可能かどうかを判断する。可能でないときは,

通信のインスタンスは発生しない。

6.2.2.1

保護された <N> コネクションの確立 (<N-1> サービスに依存しない) <N> 層におけるサー

ビスの提供について,次に規定する。

ある種のプロトコルでは,十分な保護を達成するためには,操作の順序が極めて重要となる。

(a) 発信側アクセス制御 <N> 層は,発信側アクセス制御を行うことができる。すなわち,保護された

<N> コネクションの確立を試みることができるかどうかを,SMIBに入っている情報から局所的に決

定してもよい。

(b) 同位エンティティ認証 目標とする保護に同位エンティティ認証が含まれる場合,又はあて先の <N>

エンティティが同位エンティティ認証を要求してくるということが,SMIBに入っている情報から分

かっている場合には,認証交換を行わなければならない。そのために,必要に応じて片方向認証又は

相互認証を行えるように,2方向又は3方向のハンドシェークを行ってもよい。

認証交換は,通常の <N> コネクション確立手順の中に取り入れて行ってもよく,又は <N> コネ

クションから独立して行ってもよい。

(c) アクセス制御サービス あて先の <N> エンティティ又は中間エンティティは,アクセス制御に制限

を課すことがある。遠隔アクセス機構が特定の情報を必要とする場合は,起動側 <N> エンティティ

は, <N> 層プロトコル又は管理通信路を通じて,この情報を提供する。

(d) 機密性 全体的又は選択的な機密性サービスを選択したときは,保護された <N> コネクションを確

立しなければならない。そのことには,適切な作業かぎの設定,及び確立するコネクションの折衝の

ための暗号パラメタの折衝を含む。このことは,認証交換内での事前の取決め又は別のプロトコルに

よって行ってよい。

(e) データ完全性 回復機能をもつか若しくはもたないすべての <N> 利用者データの完全性,又は選択

フィールド完全性を選択した場合は,保護された <N> コネクションを確立しなければならない。こ

のコネクションは,機密性サービスを提供するときに確立するコネクションと同じものであって,認

証サービスを提供できる。保護された <N> コネクションのための機密性サービスに関しても同様と

する。

(f) 否認不可サービス 発信証明による否認不可サービスを選択した場合は,適切な暗号パラメタを設定

するか,又は公証エンティティとの保護されたコネクションを確立しなければならない。

送達証明による否認不可サービスを選択した場合は,(発信証明による否認不可サービスに必要な

パラメタとは別の)適切なパラメタを設定するか,又は公証エンティティとの保護されたコネクショ

ンを確立しなければならない。

備考 暗号パラメタについて合意できなかったり(正しいかぎを所有していないことも含む。),アク

セス制御機構による拒否があったりすると,保護された <N> コネクションを確立できないこ

16

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

とがある。

6.2.3

保護された <N> コネクションの操作

6.2.3.1

保護された <N> コネクションのデータ転送フェーズの間は,折衝した安全保護サービスを提供

しなければならない。

<N> サービス境界では,次のサービスが利用できる。

(a) 同位エンティティ認証(適宜)

(b) 選択フィールドの保護

(c) 能動的脅威の通知(例えば,データの改ざんが発生し,しかも,提供されているサービスが“回復機

能のないコネクション型完全性”である場合。5.2.4.2参照)

さらに,次のサービスが必要になることがある。

(a) 安全保護監査証跡の記録

(b) 事象の検出及び処理

6.2.3.2

選択適用に適合しやすいサービスを次に示す。

(a) 機密性

(b) データ完全性(おそらく認証も備えている。)

(c) (受信側又は発信元による)否認不可

備考1. あるサービスの適用のために選択されたデータ項目に印を付けるには,二つの技法が考えら

れる。一つは,強い形式を使用する方法である。これは,ある特定の形式については,特定

の安全保護サービスの適用を必要とするものとしてプレゼンテーション層が認識するもので

ある。もう一つは,指定された安全保護サービスを適用する個々のデータ項目にフラグを設

定する方法である。

2. 否認不可サービスの選択適用を行う理由の一つは,次の事情によると考えられる。(<N> エ

ンティティどうしで)データ項目の最終版が互いに容認できると合意するため,アソシエー

ションであらかじめある形式折衝の会話が行われる。その時点で,データの受信側は,デー

タ項目の合意された最終版に(発信に関しても送達に関しても)否認不可サービスを適用す

るよう発信元に依頼することが考えられる。発信元は,これらのサービスを要求してそれを

実現し,データ項目を転送すると,そのデータ項目を受信した受信側から受信通知を受ける。

データ項目の発信者及びその受信者は,そのデータ項目が正常に転送されたということを否

認不可サービスによって確認できる。

3. (発信及び送達の)いずれの否認不可サービスも発信者が起動するものとする。

6.2.4

保護されたコネクションレス型データ転送機構 コネクション型プロトコルで利用可能な安全保

護サービスが,すべてコネクションレス型プロトコルでも利用できるというわけではない。特に,削除,

挿入及び再使用による攻撃からデータを保護する必要のある場合,コネクション型プロトコルの上位の層

で安全保護サービスを提供しなければならない。時刻印の機構によって,再使用による攻撃に対する部分

的な保護ができる。他の安全保護サービスの中には,コネクション型プロトコルで達成可能なものと同程

度の安全保護が提供できないものもある。

コネクションレス型データ転送に適用する安全保護サービスを次に示す。

(a) 同位エンティティ認証(5.2.1.1参照)

(b) データ発信元認証(5.2.1.2参照)

(c) アクセス制御(5.2.2参照)

17

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(d) コネクションレス型機密性(5.2.3.2参照)

(e) 選択フィールド機密性(5.2.3.3参照)

(f) コネクションレス型完全性(5.2.4.4参照)

(g) 選択フィールドコネクションレス型完全性(5.2.4.5参照)

(h) 否認不可発信(5.2.5.1参照)

これらのサービスは,暗号機構,署名機構,アクセス制御機構,経路選択制御機構,データ完全性機構

及び/又は公証機構(5.3参照)が提供する。

コネクションレス型データ転送の発信元は,発信したデータが受信側で受け入れられるようにするため

に必要なすべての情報が,自分の単一SDUに含まれることを確認しなければならない。

7. 安全保護サービス及び安全保護機構の位置付け ここでは,OSI基本参照モデルの枠組みの中でどの

ような安全保護サービスを提供すべきかを定義し,それらのサービスを実現する際に採用すべき方式の概

要を示す。安全保護サービスの提供は,すべて要件に応じた任意選択とする。

特定の層で選択的に提供されるものとしてここで規定する安全保護サービスは,ほかに規定のない限り,

その層の中で動作する安全保護機構が提供する。6.に規定するとおり,多くの層が特定の安全保護サービ

スを提供する。これらの層は,必ずしもその層から安全保護サービスを提供するわけではなく,より下位

の層で提供される安全保護サービスを利用する。ある層の中で安全保護サービスが全く提供されていない

場合でも,その層のサービスを定義するには,下位の層に安全保護サービスへの要求を渡すための変更が

必要となることがある。

備考1. ここでは,はん(汎)用的な安全保護機構(5.4参照)については定めない。

2. 各応用プロセスにおける暗号機構の位置の選択は,附属書Cによる。

7.1

物理層

7.1.1

サービス 単独で又は他のサービスと組み合わせて物理層に提供される安全保護サービスを次に

挙げる。

(a) コネクション型機密性

(b) トラフィックフロー機密性

トラフィックフロー機密性サービスの二つの形式を次に示す。

(1) 特定の環境(例えば,全二重かつ同期式のポイントツーポイントデータ伝送)においてだけ提供でき

る全体的トラフィックフロー機密性。

(2) 他のタイプのデータ転送(例えば,非同期式データ伝送)に提供できる限定的トラフィックフロー機

密性。

これらの安全保護サービスは,受動的脅威に限定するものとし,ポイントツーポイント通信などに利用

することができる。

7.1.2

機構 データ列全体の暗号化は,物理層における主要な安全保護機構とする。

物理層において独自に適用可能な暗号化には,伝送の安全保護(すなわち,スペクトルの拡散による安

全保護)がある。

物理層の保護機構は,透過的に動作する暗号装置が提供する。物理層保護の目的は,物理サービスデー

タのビット列全体を保護し,トラフィックフロー機密性を提供することにある。

7.2

データリンク層

7.2.1

サービス データリンク層において提供される安全保護サービスは,次の2種類とする。

18

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(a) コネクション型機密性

(b) コネクションレス型機密性

7.2.2

機構 暗号機構は,データリンク層に安全保護サービスを提供するために利用する。(附属書C参

照)。

データリンク層の追加の安全保護機能は,データ伝送のための通常の層機能の実行前,及び受信側の通

常の層機能の実行後に実行される。つまり,安全保護機構は,すべての通常の層機能を基にして成立し,

それを使用する。

データリンク層における暗号機構は,データリンク層プロトコルにとって重要である。

7.3

ネットワーク層 ネットワーク層は,その内部構造によって,次の動作を実行するプロトコルを提

供する。

(a) サブネットワークアクセス

(b) サブネットワーク依存収束

(c) サブネットワーク独立収束

(d) 中継及び経路選択(ISO 8648参照)

7.3.1

サービス OSIネットワークサービス機構に対応するサブネットワークアクセス機能を実行する

プロトコルが提供する安全保護サービスを次に挙げる。

(a) 同位エンティティ認証

(b) データ発信元認証

(c) アクセス制御

(d) コネクション型機密性

(e) コネクションレス型機密性

(f) トラフィックフロー機密性

(g) 回復機能のないコネクション型完全性

(h) コネクションレス型完全性

これらの安全保護サービスは,それぞれ単独で利用されることも,また他のサービスと組み合わせて利

用されることもある。こうした安全保護サービスは,終端システムから終端システムまで提供されるOSI

ネットワークサービスに対応する中継及び経路選択動作を実行するプロトコルが提供するもので,それは,

サブネットワークアクセス動作を実行するプロトコルが提供する安全保護サービスと同じものとする。

7.3.2

機構

7.3.2.1

サブネットワークアクセスを実行するプロトコル,並びに終端システムから終端システムへの

OSIネットワークサービスの提供に対応する中継及び経路選択動作を実行するプロトコルは,同一の安全

保護機構を使用する。経路選択は,この層で行い,この層に経路選択制御機構が位置付けられる。これら

の安全保護サービスは,次のとおり提供される。

(a) 同位エンティティ認証サービスは,暗号化によるか又は保護された認証交換機構,保護されたパスワ

ードの交換機構及び署名の各機構を適切に組み合わせたものによって提供される。

(b) データ発信元認証サービスは,暗号機構又は署名機構によって提供される。

(c) アクセス制御サービスは,特定のアクセス制御機構を適切に利用することによって提供される。

(d) コネクション型機密性サービスは,暗号機構及び/又は経路選択制御機構によって提供される。

(e) コネクションレス型機密性サービスは,暗号機構及び/又は経路選択制御機構によって提供される。

(f) トラフィックフロー機密性サービスは,ネットワーク層又はそれよりも低位の層における機密性サー

19

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

ビスとともに,トラフィックパディング機構及び/又は経路選択制御機構によって提供される。

(g) 回復機能のないコネクション型完全性は,データ完全性機構(場合によっては,データ完全性機構及

び暗号機構)によって提供される。

(h) コネクションレス型完全性サービスは,データ完全性機構(場合によっては,データ完全性機構及び

暗号機構)によって提供される。

7.3.2.2

終端システムから終端システムにわたるOSIネットワークサービスの提供に対応するサブネット

ワークアクセス動作を実行するプロトコルの機構は,単一のサブネットワークに対するサービスを提供す

る。

サブネットワークの管理主体が課すサブネットワークの保護は,サブネットワークアクセスプロトコル

の指示に応じて適用されるが,それは,発信時には通常のサブネットワーク機能の実行前,受信時には通

常のサブネットワーク機能の実行後に行われるのが普通である。

7.3.2.3

終端システムから終端システムへのOSIネットワークサービスの提供に対応する中継及び経路選

択動作を実行するプロトコルが提供する機構は,一つ以上の相互接続ネットワークに対するサービスを実

行する。

この機構は,発信時には中継及び経路選択機能の実行前,受信時には中継及び経路選択機能の実行後に

起動される。経路選択制御機構の場合,データが中継及び経路選択機能に届く前に,必要な経路選択の制

約条件と一緒に,適切な経路選択の制約条件がSMIBから引き出される。

7.3.2.4

ネットワーク層におけるアクセス制御は数多くの目的を遂行できる。例えば,終端システムがネ

ットワークコネクションの確立を制御できるようにし,不要な着呼を拒否できるようにする。さらに,一

つ以上のサブネットワークがネットワーク層の資源の使用を制御できるようにする。サブネットワークが

ネットワーク層の資源の使用を制御できるようにするために,ネットワーク層の使用に課金する場合もあ

る。

備考 サブネットワーク管理主体は,ネットワークコネクションの確立に対して課金を行うことが多

い。アクセスを制御し,着信課金にするか又は他のネットワーク固有のパラメタを選択するこ

とによって,費用を最小限に抑えることができる。

7.3.2.5

特定のサブネットワークの要件が,終端システムから終端システムへのOSIネットワークサービ

スの提供に対応してサブネットワークアクセス動作を実行するプロトコルに,アクセス制御機構を課すこ

とがある。終端システムから終端システムへのOSIネットワークサービスの提供に対応して中継及び経路

選択動作を実行するプロトコルによってアクセス制御機構が提供されているときは,それを利用して,中

継エンティティによってサブネットワークへのアクセスを制御することも,また,終端システムへのアク

セスを制御することもできる。アクセス制御の分解能はかなり大まかなので,ネットワーク層エンティテ

ィを区別することしかできない。

7.3.2.6

トラフィックパディングをネットワーク層における暗号機構(又は物理層から提供される機密性

サービス)とともに使用すると,適切な水準のトラフィックフロー機密性が実現できる。

7.4

トランスポート層

7.4.1

サービス トランスポート層で単独に又は組み合わせて提供される安全保護サービスを次に示す。

(a) 同位エンティティ認証

(b) データ発信元認証

(c) アクセス制御

(d) コネクション型機密性

20

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(e) コネクションレス型機密性

(f) 回復機能のあるコネクション型完全性

(g) 回復機能のないコネクション型完全性

(h) コネクションレス型完全性

7.4.2

機構 安全保護サービスは,次のとおり提供される。

(a) 同位エンティティ認証サービスは,暗号化を利用した認証交換又は保護された認証交換機構,保護さ

れたパスワード交換機構及び署名機構を適切に組み合わせた機構が提供する。

(b) データ発信元認証サービスは,暗号機構又は署名機構が提供する。

(c) アクセス制御サービスは,特定のアクセス制御機構を適切に使用して提供する。

(d) コネクション型機密性サービスは,暗号機構が提供する。

(e) コネクションレス型機密性サービスは,暗号機構が提供する。

(f) 回復機能のあるコネクション型完全性サービスは,データ完全性機構(場合によっては,データ完全

性機構及び暗号機構)が提供する。

(g) 回復機能のないコネクション型完全性サービスは,データ完全性機構(場合によっては,データ完全

性機構及び暗号機構)が提供する。

(h) コネクションレス型完全性サービスは,データ完全性機構(場合によっては,データ完全性機構及び

暗号機構)が提供する。

各保護機構は,個々のトランスポートコネクションのそれぞれについて安全保護サービスが起動さ

れる動作方式で動作する。個々のトランスポートコネクションが他のすべてのトランスポートコネク

ションから独立な保護が実施される。

7.5

セション層

7.5.1

サービス セション層では,安全保護サービスは提供されない。

7.6

プレゼンテーション層

7.6.1

サービス 応用層が応用プロセスに次の安全保護サービスを提供することを支援するために,プレ

ゼンテーション層は各種ファシリティを提供する。

(a) コネクション型機密性

(b) コネクションレス型機密性

(c) 選択フィールド機密性

プレゼンテーション層の各機能は,また,応用層が応用プロセスを提供するために次の安全保護サ

ービスの提供を支援できる。

(d) トラフィックフロー機密性

(e) 同位エンティティ認証

(f) データ発信元認証

(g) 回復機能のあるコネクション型完全性

(h) 回復機能のないコネクション型完全性

(j) 選択フィールドコネクション型完全性

(k) コネクションレス型完全性

(m) 選択フィールドコネクションレス型完全性

(n) 発信証明による否認不可

(p) 送達証明による否認不可

21

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

備考 プレゼンテーション層が提供するファシリティは,データの転送構文の符号化のもとで動作す

る機構に基づいており,例えば,暗号化技法に基づくファシリティを含む。

7.6.2

機構 次の安全保護サービスでは,支援機構がプレゼンテーション層にある場合があり,応用層の

安全保護サービスを提供する安全保護機構と一緒に使用される。

(a) 同位エンティティ認証サービスは,構文変換機構(例えば,暗号化)が提供する。

(b) データ発信元認証サービスは,暗号機構又は署名機構が提供する。

(c) コネクション型機密性サービスは,暗号機構が提供する。

(d) コネクションレス型機密性サービスは,暗号機構が提供する。

(e) 選択フィールド機密性サービスは,暗号機構が提供する。

(f) トラフィックフロー機密性サービスは,暗号機構が提供する。

(g) 回復機能のあるコネクション型完全性サービスは,データ完全性機構(場合によっては,データ完全

性機構及び暗号機構)が提供する。

(h) 回復機能のないコネクション型完全性サービスは,データ完全性機構(場合によっては,データ完全

性機構及び暗号機構)が提供する。

(j) 選択フィールドコネクション型完全性サービスは,データ完全性機構(場合によっては,データ完全

性機構及び暗号機構)が提供する。

(k) コネクションレス型完全性サービスは,データ完全性機構(場合によっては,データ完全性機構及び

暗号機構)が提供する。

(m) 選択フィールドコネクションレス型完全性サービスは,データ完全性機構(場合によっては,データ

完全性機構及び暗号機構)が提供する。

(n) 発信証明による否認不可サービスは,データ完全性機構,署名機構及び公証機構を適切に組み合わせ

た機構が提供する。

(p) 送達証明による否認不可サービスは,データ完全性機構,署名機構及び公証機構を適切に組み合わせ

た機構が提供する。

データ転送に利用される暗号機構は,上位の層に位置付けられている場合,プレゼンテーション層に組

み込まれる。

上に列挙した安全保護サービスの中には,応用層の安全保護機構によって提供できるものもある。

機密性保護サービスだけは,プレゼンテーション層の安全保護機構によって提供される。

プレゼンテーション層における安全保護機構は,発信時のデータ転送時の転送構文への変換処理の終段

としての働きをすると同時に,受信時には変換処理の初段としての働きをする。

7.7

応用層

7.7.1

サービス 応用層は,次の基本の安全保護サービスのうちの一つ以上を組み合わせたものを提供す

る。

(a) 同位エンティティ認証

(b) データ発信元認証

(c) アクセス制御

(d) コネクション型機密性

(e) コネクションレス型機密性

(f) 選択フィールド機密性

(g) トラフィックフロー機密性

22

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(h) 回復機能のあるコネクション型完全性

(j) 回復機能のないコネクション型完全性

(k) 選択フィールドコネクション型完全性

(m) コネクションレス型完全性

(n) 選択フィールドコネクションレス型完全性

(p) 発信証明による否認不可

(q) 送達証明による否認不可

通信相手の認証は,実開放型システムにおけるOSI資源,及びOSI以外の資源(例えば,ファイル,ソ

フトウェア,端末,プリンタなど)へのアクセス制御を支援する。

データの機密性,完全性,認証など,通信のインスタンスに特有の安全保護要件の決定は,応用プロセ

スからの要求に加えて,SMIBの情報を基にしてOSI安全保護管理又は応用層管理の各機構が行う。

7.7.2

機構 応用層における安全保護サービスを実現する機構を次に示す。

(a) 同位エンティティ認証サービスは,各応用エンティティの間で転送され,プレゼンテーション層以下

の層の暗号機構によって保護される認証情報によって実現される。

(b) データ発信元認証サービスは,署名機構又はプレゼンテーション層以下の層の暗号機構が提供する。

(c) 特定のシステム又は遠隔応用エンティティと通信を行う能力など,OSIの実開放型システムの各側面

に対するアクセス制御サービスは,応用層以下の層のアクセス制御機構を組み合わせて実現される。

(d) コネクション型機密性サービスは,プレゼンテーション層以下の層の暗号機構が提供する。

(e) コネクションレス型機密性サービスは,プレゼンテーション層以下の層の暗号機構が提供する。

(f) 選択フィールド機密性サービスは,プレゼンテーション層の暗号機構が提供する。

(g) 限定トラフィックフロー機密性サービスは,応用層のトラフィックパディング機構とプレゼンテーシ

ョン層以下の層の機密性サービスを併用して提供する。

(h) 回復機能のあるコネクション型完全性サービスは,プレゼンテーション層以下の層のデータ完全性機

構(場合によっては,データ完全性機構及び暗号機構)が提供する。

(j) 回復機能のないコネクション型完全性サービスは,プレゼンテーション層以下の層のデータ完全性機

構(場合によっては,データ完全性機構及び暗号機構)が提供する。

(k) 選択フィールドコネクション型完全性サービスは,プレゼンテーション層のデータ完全性機構(場合

によっては,データ完全性機構及び暗号機構)が提供する。

(m) コネクションレス型完全性サービスは,プレゼンテーション層以下の層のデータ完全性機構(場合に

よっては,データ完全性機構及び暗号機構)が提供する。

(n) 選択フィールドコネクションレス型完全性サービスは,プレゼンテーション層のデータ完全性機構(場

合によっては,データ完全性機構及び暗号機構)が提供する。

(p) 発信証明による否認不可サービスは,第三者である公証機関とともに,署名機構とプレゼンテーショ

ン層以下の層のデータ完全性機構を適切に組み合わせて提供する。

(q) 送達証明による否認不可サービスは,第三者である公証機関とともに,署名機構とプレゼンテーショ

ン層以下の層のデータ完全性機構を適切に組み合わせて提供する。

公証機構は,これを利用して否認不可サービスを提供する場合に,信頼できる第三者としての働きをす

る。そして,公証機構は,争いを解決するために,データ単位の記録をそのデータ単位の形式(つまり転

送構文)でもつ。公証機構は,プレゼンテーション層以下の層から取得した保護サービスを利用できる。

23

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

7.7.3

OSI以外の安全保護サービス 応用プロセスは,これらのすべてのサービスを自前で提供してもよ

い。その際,この規格で規定したものと同じ種類の機構を,OSI体系の各層に適切に位置付けて使用して

もよい。このような機構の使用は,OSIサービス,プロトコル定義及びOSI体系の適用範囲外とするが,

それらと矛盾しない。

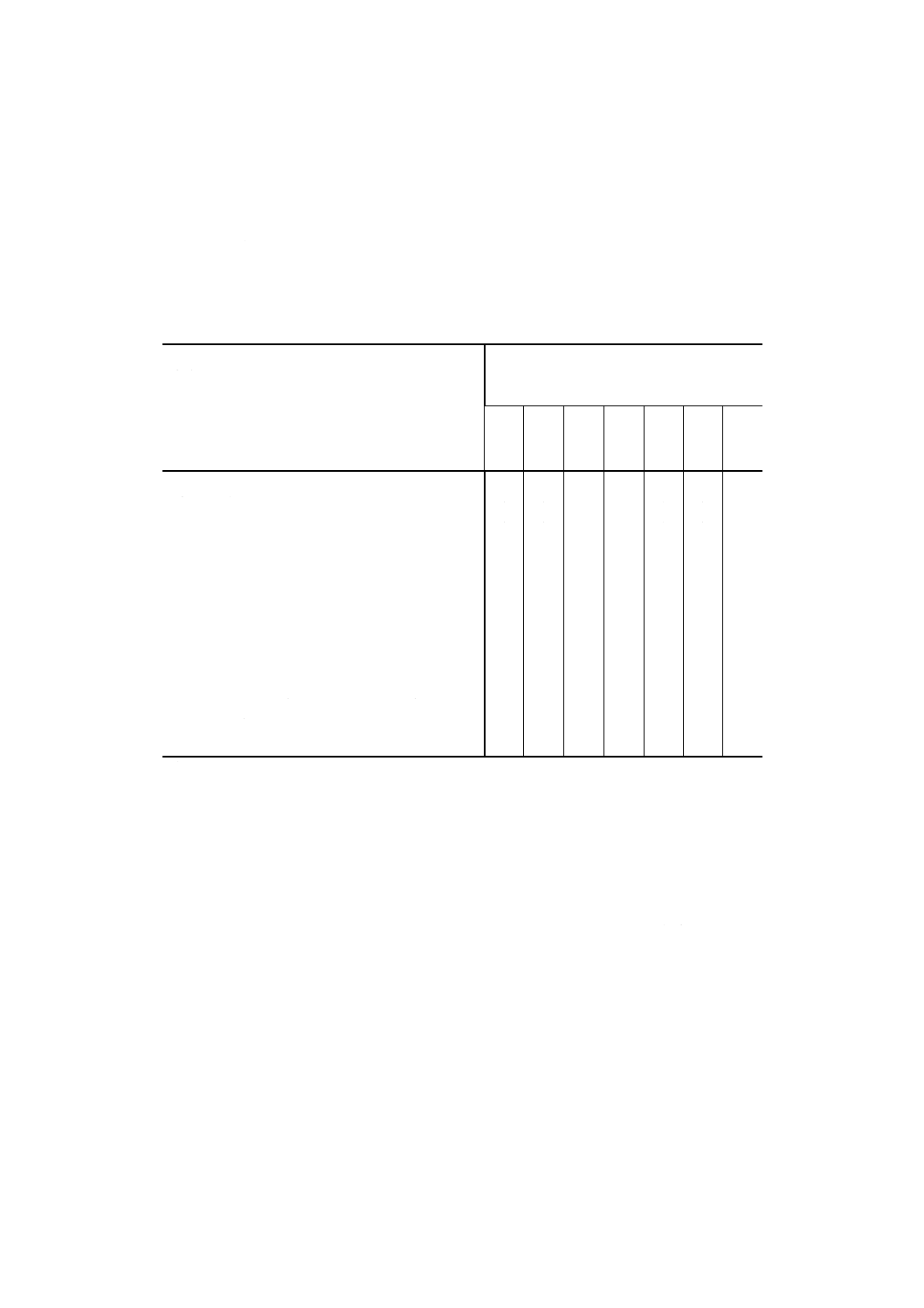

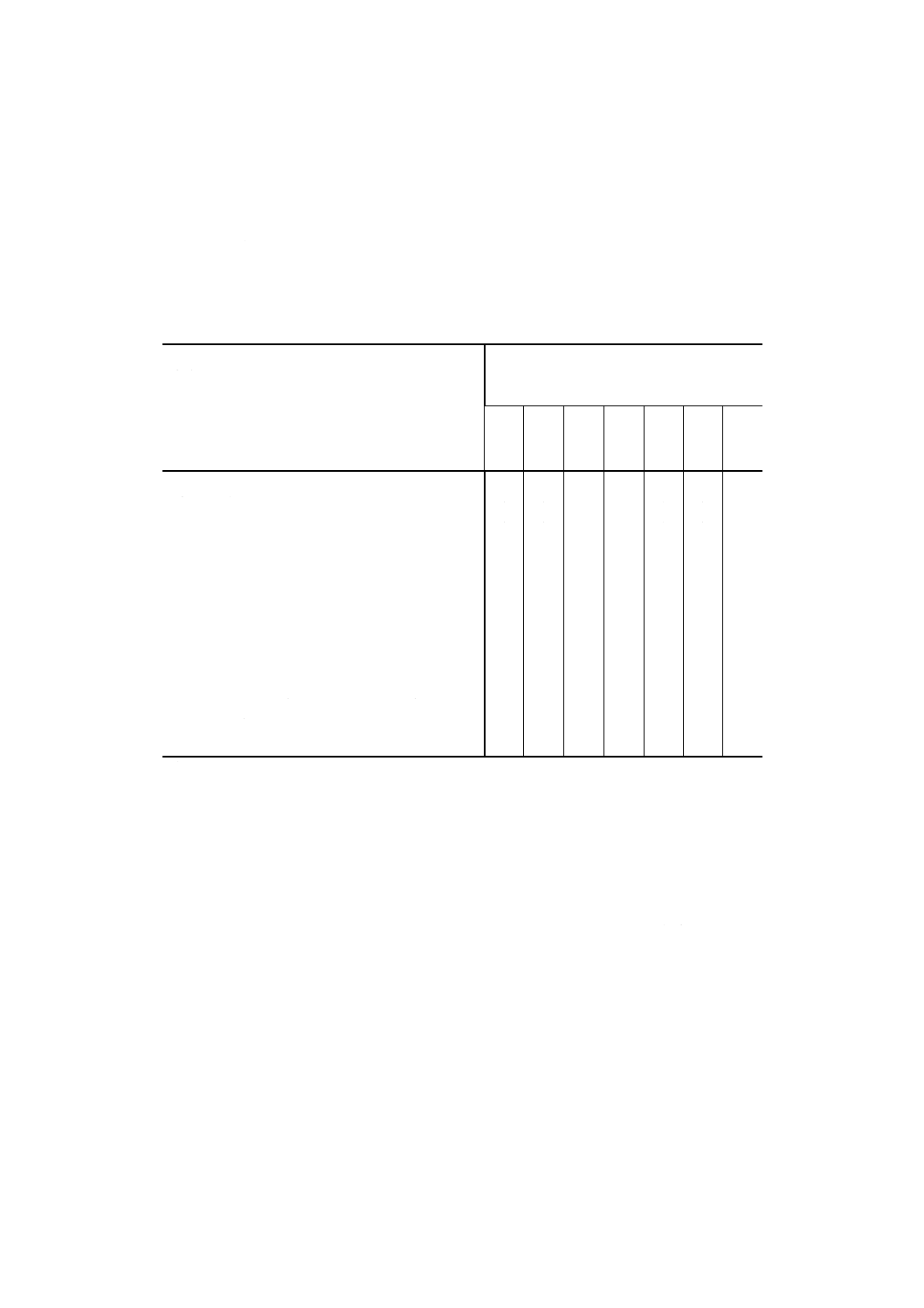

7.8

安全保護サービスとその層との関連性についてのまとめ 表2に,個々の安全保護サービスについ

て,それぞれ参照モデルのどの層で提供できるかを示す。安全保護サービスについては,5.2による。各層

におけるサービスの位置付けの正当性を附属書Bに示す。

表2 安全保護サービスを提供する層

安全保護サービス

層

1

2

3

4

5

6

7*

同位エンティティ認証

・

・

Y

Y

・

・

Y

データ発信元認証

・

・

Y

Y

・

・

Y

アクセス制御

・

・

Y

Y

・

・

Y

コネクション型機密性

Y

Y

Y

Y

・

・

Y

コネクションレス型機密性

・

Y

Y

Y

・

・

Y

選択フィールド機密性

・

・

・

・

・

・

Y

トラフィックフロー機密性

Y

・

Y

・

・

・

Y

回復機能のあるコネクション型完全性

・

・

・

Y

・

・

Y

回復機能のないコネクション型完全性

・

・

Y

Y

・

・

Y

選択フィールドコネクション型完全性

・

・

・

・

・

・

Y

コネクションレス型完全性

・

・

Y

Y

・

・

Y

選択フィールドコネクションレス型完全性

・

・

・

・

・

・

Y

否認不可発信

・

・

・

・

・

・

Y

否認不可送達

・

・

・

・

・

・

Y

注*

応用層に関しては,応用プロセスが,それ自体で安全保護サービスを提供してもよい。

備考 Y:提供者の任意選択として,その層の規格の中にそのサービスが組み込まれているこ

とが望ましい。

・:提供しない。

備考1. 表2は,各エンティティが同等の重要性をもつことを示すものではない。むしろ,表中のエン

ティティの間には,相当な格差がある。

2. ネットワーク層における安全保護サービスの位置付けについては,7.3.2に規定する。ネット

ワーク層における安全保護サービスは,提供されるサービスの性質や適用範囲に重大な影響

を及ぼす。

3. プレゼンテーション層には,応用層による安全保護サービスの提供を支援する多数の安全保

護ファシリティが組み込まれている。

8. 安全保護管理

8.1

概要

8.1.1

OSI安全保護管理は,OSI及びOSI管理の安全保護に関連する側面とする。OSI安全保護管理は,

通信の通常インスタンスの外側にあって,通信の安全保護の面を支援及び制御するのに必要な操作に関連

している。

24

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

備考 通信サービスを使用できるか否かは,ネットワークの構成及び/又はネットワーク管理プロト

コルによって決まる。サービスの妨害を防ぐために,ネットワークの構成及び/又はネットワ

ーク管理プロトコルを適切に選択する必要がある。

8.1.2

分散開放型システムの管理主体が課す安全保護方針は数多く考えられ,OSI安全保護管理規格はこ

れらの方針を支援することが望ましい。単一の機関によって管理され,単一の安全保護方針に従うエンテ

ィティは,“安全保護領域”と呼ばれるものの中に集められることがある。安全保護領域及び安全保護領域

間の相互動作は,将来の拡張のための重要な範囲である。

8.1.3

OSI安全保護管理は,OSI安全保護サービス及び安全保護機構の管理とする。OSI安全保護管理は,

OSI安全保護のサービス及び機構に管理情報を分散し,このサービス及び機構の操作に関する情報を収集

することを要求する。例えば,暗号化かぎの配送,管理主体が課した安全保護選択パラメタの設定,通常

時及び異常時の安全保護事象(監査証跡)の報告,並びにサービスの活性化及び非活性化がある。安全保

護管理では,特定の安全保護サービスを呼び出すプロトコル内(例えば,コネクション要求のパラメタ内)

の安全保護関連情報の伝達は行わない。

8.1.4

安全保護管理情報ベース (SMIB) は,開放型システムが必要とするすべての安全保護関連情報の

ための概念上の格納庫とする。SMIBという概念は,情報の格納域の形式又は実装の形式を意味するもの

ではない。ただし,各終端システムは,適切な安全保護方針を実施可能にするために必要な局所的情報を

もたなければならない。(論理的又は物理的に)グループ化した終端システムに一貫した安全保護方針を実

施する必要がある限り,SMIBは分散した情報ベースとする。実際には,SMIBの各部分はMIBと統合し

ても統合しなくてもよい。

備考 SMIBは多くの形で実現できる。例えば,次のものが考えられる。

(a) データの表

(b) ファイル

(c) 実開放型システムのソフトウェア又はハードウェアに組み込んだデータ又は運用規則

8.1.5

管理プロトコル,特に安全保護管理プロトコル,及び管理情報を運ぶ通信路は,潜在的にぜい(脆)

弱である。したがって,通信の普通のインスタンスに対して提供される安全保護が弱められることがない

ように,管理プロトコル及び管理情報は,確実に保護されなければならない。

8.1.6

安全保護管理は,SMIBを確立又は拡張できるようにするために,様々なシステム管理主体の間で

の安全保護管理情報の交換を要求してもよい。ある場合は,安全保護関連情報がOSI以外の通信の経路を

介して伝送され,局所的なシステム管理主体がOSIで標準化されていない方法でSMIBを更新することが

ある。他の場合においては,OSIの通信の経路を通じて安全保護関連情報を交換し,実開放型システムで

実行される二つの安全保護管理応用プロセスの間で情報が伝達されるようにするのが望ましいことがある。

その安全保護管理応用プロセスは,SMIBを更新するために通信された情報を使用する。このようなSMIB

の更新は,事前に適切な安全保護管理主体の認可を要求してもよい。

8.1.7

OSIの通信路を介して安全保護関連情報の交換を行うために,応用プロトコルを定義する。

8.2

OSI安全保護管理の種類 OSI安全保護管理には,次の三つの種類がある。

(a) システム安全保護管理

(b) 安全保護サービス管理

(c) 安全保護機構管理

さらに,OSI管理そのものの安全保護を考慮に入れなければならない(8.2.4参照)。ここに挙げた3種

類の安全保護管理が実行する重要な機能について,次にまとめる。

25

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

8.2.1

システム安全保護管理 システム安全保護管理は,OSI環境全体の安全保護の側面の管理とする。

この種の安全保護管理に属する動作の代表例を次に示す。

(a) 更新及び一貫性の維持を含む全体の安全保護方針管理

(b) 他のOSI管理機能との相互動作

(c) 安全保護サービス管理と安全保護機構管理との相互動作

(d) 事象処理の管理(8.3.1参照)

(e) 安全保護監査管理(8.3.2参照)

(f) 安全保護回復管理(8.3.3参照)

8.2.2

安全保護サービス管理 安全保護サービス管理は,特定の安全保護サービスの管理とする。特定の

安全保護サービスを管理するときに実行してもよい動作の代表例を次に示す。

(a) そのサービスに対する安全保護の目標の決定及び割当て

(b) 要求された安全保護サービスを提供するのに採用すべき特定の安全保護機構を選択するための運用規

則の割当て及び保守(他に採用可能な機構が存在する場合)

(c) 事前に管理の合意を必要とする利用可能な安全保護機構についての(局所的及び遠隔の)折衝

(d) (例えば,管理主体が課した安全保護サービスを提供するために)適切な安全保護機構管理機能を介

した特定の安全保護機構の起動

(e) 他の安全保護サービス管理機能と安全保護機構管理機能との相互動作

8.2.3

安全保護機構管理 安全保護機構管理は,複数の特定の安全保護機構の管理とする。安全保護機構

管理機能の代表例を次に示す。これらは,代表例であって,すべてを網羅しているわけではない。

(a) かぎ管理

(b) 暗号化管理

(c) ディジタル署名管理

(d) アクセス制御管理

(e) データ完全性管理

(f) 認証管理

(g) トラフィックパディング管理

(h) 経路選択制御管理

(j) 公証管理

これらの各安全保護機構管理機能は,8.4に詳細を示す。

8.2.4

OSI管理の安全保護 すべてのOSI管理機能の安全保護及びOSI管理情報の通信の安全保護は,

OSI安全保護の重要な部分を占める。OSI管理プロトコル及びOSI管理情報に十分な保護を与えるために

(8.1.5参照),この種の安全保護管理は,OSI安全保護サービス及びOSI安全保護機構の中から適当に選

択し起動する。例えば,管理情報ベースを含む管理エンティティの間の通信は,一般的に何らかの保護を

要求する。

8.3

特定のシステム安全保護管理動作

8.3.1

事象処理の管理 OSIにみられる事象処理の管理の側面は,システム安全保護を侵犯しようとする

明白な試みを遠隔地へ報告すること,及び事象の報告を引き起こすために使用するしきい値を変更するこ

とをいう。

8.3.2

安全保護監査管理 安全保護監査管理は,次の処理を行ってもよい。

(a) ログに記録すべき事象及び/又は遠隔地から収集すべき事象の選択

26

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

(b) 選択した事象の監査証跡をログに記録するか否かの決定

(c) 選択した監査記録の遠隔地からの収集

(d) 安全保護監査報告の準備

8.3.3

安全保護回復管理 安全保護回復管理は,次の処理を行ってもよい。

(a) 実際に発生したか又は発生すると予測される安全保護侵犯に対処するために使用する運用規則の保守

(b) システムの安全保護に対する明白な侵犯の遠隔地への報告

(c) 安全保護管理主体間の相互動作

8.4

安全保護機構管理機能

8.4.1

かぎ管理 かぎ管理は,次の処理を行ってもよい。

(a) 要求される安全保護の水準にかなう間隔で適切なかぎを生成する。

(b) アクセス制御の要件に従って,どのエンティティが各かぎを受け取るべきかを決定する。

(c) 実開放型システムのエンティティのインスタンスに対して,安全な方法でかぎを利用できるようにす

るか又はかぎを配送する。

幾つかのかぎ管理機能は,OSI環境以外で実行されると解釈される。このようなかぎ管理機能は,信頼

できる手段によるかぎの物理的配送を含む。

アソシエーションの期間中に使用するための作業かぎの交換は,通常の層プロトコル機能である。かぎ

配送センタにアクセスするか,又は管理プロトコルを介して事前にかぎを配送することによって,作業か

ぎを選択してもよい。

8.4.2

暗号化管理 暗号化管理は,次の処理を行ってもよい。

(a) かぎ管理との相互動作

(b) 暗号化パラメタの設定

(c) 暗号化操作のための同期

暗号機構が存在することは,かぎ管理及び暗号化アルゴリズムを参照するために,共通の手法を使用す

ることを意味する。

暗号化によって提供される保護の度合いは,OSI環境のどのエンティティが独立にかぎを所有するかに

よって決まる。この決定は,一般に,安全保護体系,とりわけかぎ管理機構が行う。

暗号化アルゴリズムの登録の使用又はエンティティ間の事前の合意によって,共通な暗号化アルゴリズ

ムを得ることができる。

8.4.3

ディジタル署名管理 ディジタル署名管理は,次の処理を行ってもよい。

(a) かぎ管理との相互動作

(b) 暗号化パラメタ及び暗号化アルゴリズムの設定

(c) 通信しているエンティティ間及び場合によっては第三者との間のプロトコルの使用

参考 一般に,ディジタル署名管理と暗号化管理とは,著しく類似している。

8.4.4

アクセス制御管理 アクセス制御管理は,(パスワードを含む)安全保護属性の配送,又はアクセ

ス制御一覧若しくは資格リストの更新を行ってもよい。アクセス制御管理はまた,通信を行っているエン

ティティとアクセス制御サービスを提供する他のエンティティとの間のプロトコルを使用してもよい。

8.4.5

データ完全性管理 データ完全性管理では,次の処理を行ってもよい。

(a) かぎ管理との相互動作

(b) 暗号化パラメタ及び暗号化アルゴリズムの設定

(c) 通信を行っている各エンティティ間のプロトコルの使用

27

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

参考 データ完全性のために暗号化技法を使用する場合,データ完全性管理と暗号化管理は,著しく

類似している。

8.4.6

認証管理 認証管理では,認証を実行することを要求されたエンティティに対して記述情報,パス

ワード又は(かぎ管理を利用して)かぎの配送を行ってもよい。認証管理はまた,通信を行っているエン

ティティと,認証サービスを提供する他のエンティティとの間のプロトコルを使用してもよい。

8.4.7

トラフィックパディング管理 トラフィックパディング管理は,トラフィックパディングに使用す

る運用規則の保守を含んでもよい。トラフィックパディング管理で行ってよい例を次に示す。

(a) あらかじめ指定したデータ転送速度

(b) ランダムデータ転送速度の指定

(c) メッセージ長のようなメッセージの特性の指定

(d) 例えば,時刻及び/又は年月日に応じた指定変更

8.4.8

経路選択制御管理 経路選択制御管理は,特定の基準に関して安全である,又は信頼できると考え

られるリンク又はサブネットワークの定義を行ってもよい。

8.4.9

公証管理 公証管理は,次の処理を行ってもよい。

(a) 公証機関に関する情報の配送

(b) 公証機関と,通信を行っているエンティティとの間でのプロトコルの使用

(c) 複数の公証機関の相互動作

28

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

附属書A(参考) OSI安全保護に関する予備知識

A.1 背景 この附属書の構成は,次による。

(a) JIS X 5004の内容を関係付けるためのOSI安全保護に関する情報。

(b) 各種安全保護の特色及び要件の安全保護体系における意義に関する予備知識。

OSI環境における安全保護は,データ処理及びデータ通信の安全保護に限られる。OSI環境における保

護方法が効果を発揮するためには,OSI以外の環境で動作する方法を支援する必要がある。例えば,各シ

ステム間での情報の流れを暗号化してもよいが,システムそのものにアクセスする上で物理的に安全保護

の規制がなければ,暗号化は無意味なものになる。ここで,OSIは,システムの相互接続だけとする。OSI

安全保護方法を効果的に行うためには,OSIの適用範囲外の方法と併用する必要がある。

A.2 安全保護の要件

A.2.1 安全保護とは何か 安全保護という用語は,資産及び資源のぜい(脆)弱性を最小限にするという

意味で使用する。資産とは価値のあるものであり,ぜい(脆)弱性とは,システム又はシステムに含まれ

る情報を侵犯する際に生じ得る弱さのことである。脅威とは,安全保護を侵犯する可能性のことである。

A.2.2 開放型システムにおける安全保護の動機付け 開放型システム間相互接続体系の中で安全保護を増

強するために,一連の規格を制定することが必要である。それは,次の事情による。

(a) データ通信機構によってアクセスし,又は接続するコンピュータに対する社会の依存の度合いが高ま

っており,これらコンピュータは,種々の脅威から保護する必要がある。

(b) 幾つかの国では,“データ保護”に関する法律が制定されており,それが,システムの供給者にシステ

ムの完全性及びプライバシの確保を余儀なくさせている。

(c) OSI規格を採用している各種機関は,既存及び将来の安全なシステムのために,OSI規格が必要に応

じて拡張されることを望んでいる。

A.2.3 何を保護すべきか 一般に,次に挙げるものは保護を要する。

(a) 情報及びデータ(パスワードなどのような安全保護の方法に関連するソフトウェア及び受動的データ

を含む。)

(b) 通信サービス及びデータ処理サービス

(c) 装置及びファシリティ

A.2.4 脅威 データ通信システムへの脅威には,次のものがある。

(a) 情報及び/又はその他の資源の破壊

(b) 情報の劣化又は改変

(c) 情報及び/又はその他の資源の盗難,抹消,遺失

(d) 情報の開示

(e) サービスの妨害

脅威は偶発的脅威と意図的脅威とに分類することができ,また,能動的脅威と受動的脅威とに分類する

こともできる。

A.2.4.1 偶発的脅威 偶発的脅威とは,計画的な意図によらずに発生した脅威をいう。現実に発生した偶発

的脅威の例は,システムの故障,誤操作及びソフトウェアのバグがある。

29

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

A.2.4.2 意図的脅威 意図的脅威は,簡単に利用できる監視ツールを利用して行う普通の試験から,システ

ムに関する専門的な知識による複雑な脅威までを含む。意図的脅威が実現される場合,それは攻撃とみな

してもよい。

A.2.4.3 受動的脅威 受動的脅威は,それが発生しても,システムに格納されている情報は改変されず,シ

ステムの動作及び状態が変わらないような脅威をいう。通信回線を使って転送中の情報を観察するために

受動的盗聴が行われた場合,受動的脅威が発生したといえる。

A.2.4.4 能動的脅威 システムを脅かす能動的脅威が発生すると,システムに格納されている情報が変わっ

たり,システムの状態又は動作に変化が生じたりする。無許可の利用者がシステムの経路選択表を故意に

変更した場合は,能動的脅威の一例である。

A.2.5 幾つかの特殊な攻撃 データ処理及びデータ通信の環境にある種の影響を及ぼす攻撃を次に幾つか

挙げて,簡単に説明する。A.2.5.1〜A.2.5.8では,“許可された”,“許可されない”という用語を使用する。

許可とは権利を与えるという意味とする。この定義は二つの意味を含む。一つは,権利はある動作(例え

ば,データのアクセス)を実行する権利のこととする。もう一つは,そうした権利は,ある種のエンティ

ティ,人物又はプロセスに与えられるということである。許可された振舞いは,(取り消されることがない)

権利が与えられている動作を実行することとする。許可という概念については,A.3.3.1で詳しく記述する。

A.2.5.1 偽装 偽装は,あるエンティティが別のエンティティになりすますこととする。偽装は,普通,他

の幾つかの種類の能動的攻撃,特にメッセージの再使用及び改変と一緒に用いられる。例えば,妥当な認

証手順が実行された後で,認証手順を入手し,再使用することができる。許可されているが特権をほとん

ど与えられていないエンティティは,そうした特権をもつエンティティになりすますことによって,不足

分の特権を入手するために偽装を用いることがある。

A.2.5.2 再使用 再使用は,許可されない結果を生じるために,メッセージの全部又は一部が反復されると

きに発生する。例えば,認証情報を含んでいる有効なメッセージを,別のエンティティが(認証されてい

ない)自己を認証させるために再使用することがある。

A.2.5.3 メッセージの改変 メッセージの改変は,データ伝送の内容が気付かれないうちに変更され,その

ために許可されない結果が生じた場合に発生する。例えば,“John Smithに機密のファイルaccountsを読み

取ることを許可する”が,“Fred Brownに機密のファイルAccountsを読み取ることを許可する”に変更さ

れた場合などは,メッセージの改変に該当する。

A.2.5.4 サービスの妨害 サービスの妨害は,エンティティが特定の機能を実行できなくなったり,又はエ

ンティティが他のエンティティに対して特定機能を実行することを妨げるような働きをしたりしたときに

発生する。この攻撃は,例えば,エンティティがすべてのメッセージを抑止したとき,又は特定の目的が

あるとき,エンティティが安全保護監査サービスのような特定のあて先に向けられたすべてのメッセージ

を抑止するときなどが一般的である。この攻撃が発生すると,上の例で示したように,トラフィックを抑

えたり又は新たにトラフィックを生成したりすることがある。特に,他の中継エンティティから受信した

状態報告に基づいて経路選択判断を行う中継エンティティがネットワーク内にある場合に,ネットワーク

の動作を停止するメッセージを発行することがある。

A.2.5.5 部内者の攻撃 部内者の攻撃は,システムの正当な利用者の,意図的ではない振舞い方又は無許可

の振舞いによって発生する。最もよく知られたコンピュータ犯罪に,システムの安全保護を危なくした部

内者の攻撃があった。部内者の攻撃に対する防護方法としては,次のものがある。

(a) 係員を入念に調査する。

(b) ハードウェア,ソフトウェア,安全保護方針及びシステム構成を調査し,それらが正しく動作する(“信

30

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

頼できる機能”という。)一定の確信を得る。

(c) この種の攻撃を検出しやすくするために,監査証跡を利用する。

A.2.5.6 部外者の攻撃 部外者の攻撃には,例えば次の技法が考えられる。

(a) 盗聴(能動的又は受動的な盗聴)

(b) 放出情報の傍受

(c) システムの認可された利用者又は構成要素の偽装

(d) 認証機構又はアクセス制御機構のう(迂)回

A.2.5.7 落とし戸 コマンドが発行された場合,又はあらかじめ定めておいた単一若しくは連続した事象が

発生した場合に,攻撃者に許可されていない効果を生じるような,システムのエンティティの変更を,落

とし戸という。例えば,パスワードの確認機能を変更することで,通常の働きをするだけでなく,攻撃者

のパスワードを正当と認めるようにしてしまうことなどが考えられる。

A.2.5.8 トロイの木馬 トロイの木馬は,システムに導入されるとき,許可された機能ばかりでなく,許可

されない機能までも備えている。メッセージを無許可の通信路にも複製する中継は,トロイの木馬に該当

する。

A.2.6 脅威,危険及びその対策の評価 安全保護機能を導入すると,通常,システムのコストが高くなる

ので,利用することが困難である。したがって,安全なシステムを設計する前に,保護措置を必要とする

個々の脅威を見極めておくほうがよい。これを脅威の評価とする。一つのシステムにぜい(脆)弱な面は

たくさんあるが,攻撃者が機会を逸したり,攻撃者にとって努力及び発覚の危険に値しなかったりするた

めに,攻撃の対象とされるのはそのうちの一部だけである。脅威の評価項目の詳細は,この附属書の対象

とするところではないが,大まかにいうと,次のことを含む。

(a) システムのぜい(脆)弱性を見極める。

(b) ぜい(脆)弱性をねらいとした脅威の発生する可能性を綿密に検討する。

(c) それぞれの脅威が順当に実行された場合にもたらされる結果を評価する。

(d) それぞれの攻撃にかかる費用を概算する。

(e) 考えられる対策を実施するためにかかる費用を算出する。

(f) 妥当とされる安全保護機構を選択する(おそらく,費用対効果の分析を取り入れて行うことになる。)。

保険の適用など,専門技術によらない対応策をとったほうが,専門技術による安全保護対策よりも費用

効率がよい場合がある。完全な物理的安全保護など,全面的に専門技術による安全保護を実現することは

不可能である。したがって,危険を容認可能な水準まで下げるために十分な攻撃対策費をねん出すること

を目指すのがよい。

A.3 安全保護方針 適切に定義した安全保護方針の必要性,その役割,方針の実施方法及び個々の状況に

適用すべき改善措置について記述する。安全保護方針の概念は,通信システムに適用する。

A.3.1 安全保護方針の必要性及び目的 安全保護は,すべての分野で複雑かつ困難なものである。常識的

にみて十分な解析を行うと,細部で無視できない矛盾が発見される。適切な安全保護方針は,対象とする

組織の最高機関が留意したほうがよいとみなしている事態の諸局面に着目することが望ましい。本質的に

安全保護方針とは,一般的な条件下において,問題とされるシステムの通常の動作期間中に,安全保護の

見地から,どの点が認められ,どの点が認められていないかを示すものとする。方針は通常,詳細でない。

特に重要なことは何かということを述べるだけで,必要な成果を達成するための詳細な具体策を提案しな

い。方針は,安全保護の規定の最も重要性の高い水準を記述する。

31

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

A.3.2 方針定義の意味:詳細化の過程 方針は,前述のように一般的なものとしているので,方針を該当

する適用に結び付ける方法は,最初から全く明らかにされない。往々にして,これをなし遂げるための最

善の方法は,適用からの情報を段階を追って次第に詳細にしていく連続的な詳細化を目指す方針を設定す

ることである。詳細情報を入手するためには,適用領域を全般的な方針の中に位置付けながら詳細に調べ

ることが必要になる。この調査をするには,まず,適応領域に方針の条件を課するときに発生する問題を

定義したほうがよい。詳細化の過程は,全般的な方針を,適用から直接引き出された極めて詳細な言葉に

置き換えて説明する作業となる。こうして置き換えていくと,その方針を実施する上での細部について容

易に決定できる。

A.3.3 安全保護構成要素 現存する安全保護方針には,二つの側面がある。いずれも許可された振舞いと

いう概念に依存する。

A.3.3.1 許可 これまでに検討した脅威は,すべて許可された振舞い,又は許可されない振舞いという概念

に関係する。何が許可を構成するかということに関する記述が,安全保護方針の中に盛り込まれている。

一般的な安全保護方針では,“正当に認可されていない者には,情報を提供できない,情報にアクセスでき

ない,情報の推論ができない,更には資源を全く利用できない。”といってもよい。許可というものは,本

質的に,様々な方針を識別することである。方針は,実施される許可の性質上,運用規則に基づく方針及

び識別情報に基づく方針という二つの構成要素に分けることができる。第1の構成要素,すなわち運用規

則に基づく方針は,数少ない一般属性又は感受性の等級に基づく運用規則を使用する。この運用規則は広

く実施される。第2の構成要素,すなわち識別情報に基づく方針は,特定の,個別化した属性に基づく許

可基準を必要とする。幾つかの属性は,それが該当するエンティティに永続的に関連付けられるものとみ

なされる。それ以外の属性は,他のエンティティに転送できる(能力のような)所有情報であると考えて

もよい。さらに属性は,管理主体が課するものと,動的に選択された許可サービスとを区別することがで

きる。安全保護方針は,常時適用され,実施されるシステム安全保護の前述要素(例えば,運用規則及び

識別情報に基づいた安全保護方針の構成要素),及び利用者が自己の裁量で選択できる要素を決定する。

A.3.3.2 識別情報に基づいた安全保護方針 安全保護方針のうち,識別情報に基づく側面は,部分的に,“知

る権利”と呼ばれる安全保護概念に該当する。これは,データ又は資源へのアクセスを制限することを目

的とする。識別情報に基づく方針を実施する上では,基本的に二つの方法があり,それは,アクセスする

者がアクセス権に関する情報を保有しているのか,それとも,アクセスされるデータの中にアクセス権に

関する情報が含まれているのかによって決まる。アクセスする者がアクセス権に関する情報を保有してい

る場合の方法は,利用者に与えられ,利用者に代わる働きをするプロセスで利用される特権又は資格とい

う観念で示す。アクセスされるデータの中にアクセス権に関する情報が含まれている場合の例としては,

アクセス制御一覧 (ACL) がある。いずれにせよ,資格によって許可されるか又はACLを含む(全ファイ

ルからデータ要素までの)データ項目の大きさは,かなり多様である。

A.3.3.3 運用規則に基づく安全保護方針 運用規則に基づく安全保護方針における認証は,通常,感受性を

基に行う。安全なシステムでは,データ及び/又は資源に安全保護ラベルが付いているのが望ましい。人

間に代わる働きをするプロセスは,データの発信者に相応する安全保護ラベルを取得できる。

32

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

A.3.4 安全保護方針,通信及びラベル ラベル付けの概念は,データ通信の環境では重要である。属性を

含んでいるラベルは,様々な役割を果たす。通信中に移動するデータ項目,通信を起動するプロセス及び

エンティティ,通信に応答するプロセス及びエンティティ,通信中に使用されるシステムの通信路やその

他の資源がある。いずれも,属性に従ってラベルを付けることができる。安全保護方針は,それぞれの属

性をどのように利用すれば,必要な安全保護を提供することができるかを示していなければならない。ラ

ベル付けした特定の属性が該当する安全保護の上でどの程度の重要性をもつかを確証するために,折衝す

る必要がある。アクセス中のプロセス及びアクセスされたデータに安全保護ラベルを付ける場合には,識

別情報に基づくアクセス制御を利用するために必要な追加情報は,関連するラベルに含めるとよい。安全

保護方針が,直接又はプロセスを介してデータにアクセスしようとする利用者の識別情報に基づく場合は,

安全保護ラベルには利用者の識別に関する情報を含めることが望ましい。個々のラベルの規則は,安全保

護管理情報ベース (SMIB) の中で安全保護方針に基づいて表されるか,及び/又は必要なときに終端シス

テム間で折衝することが望ましい。ラベルの終端には,そのラベルの感受性の指示,処理及び分散の対象

箇所の指定,タイミング及び処理の強制,並びに終端システムに特有の要件の詳細説明を行う属性を加え

てもよい。

A.3.4.1 プロセスラベル 認証において通信のインスタンスの起動,及びそれに対する応答を行うプロセス

又はエンティティを完全に識別することは,該当するすべての属性と並んで,通例,根本的に重要なこと

である。したがって,SMIBには,管理主体が課した方針にとって重要な属性についての十分な情報が格

納されている。

A.3.4.2 データ項目ラベル 通信中にデータ項目が移動するとき,各項目はそのラベルにしっかりと結び付

けられる(このラベルの結び付けは重要で,運用規則に基づく方針の場合には,ラベルが応用層に提示さ

れる前に,そのラベルがデータ項目のうちのある特定の部分となることを要件とするものもある。)。デー

タ項目の完全性を保護する技法は,同時にラベルの正確さ及びラベル付けを維持する働きもする。これら

の属性は,OSI基本参照モデルのデータリンク層における経路選択制御機能で利用することができる。

A.4 安全保護機構 一つの安全保護方針は,その方針のねらい及び使用する機構によって,様々な機構を

単独で又は組み合わせて使用し実現してもよい。一般に,ある機構は,次の三つの種類に分類できる。

(a) 予防

(b) 検出

(c) 回復

データ通信環境に適応する安全保護機構について,次に述べる。

A.4.1 暗号化技法及び暗号化 暗号技術は,安全保護の多くのサービス及び機構の基礎をなすものである。

暗号機能は,暗号化,復号,データ完全性,認証交換,パスワードの記憶及び確認などの一部として使用

してもよく,機密性,完全性及び/又は認証の遂行に役立つ。暗号化は,機密の目的で使用され,感受性

の高いデータ(すなわち,保護すべきデータ)を感受性のより低い形式に変換する。完全性又は認証に使

用するときは,暗号化技法を使用して偽造できない関数を使用する。

暗号化は,暗号文を作成するために初めは平文に対して実行する。復号によって生じるのは,平文か又

はある秘密性をもつ暗号文である。平文を使用して一般的な処理を行うことは,コンピュータで可能であ

る。その意味内容はアクセス可能である。暗号文の場合,意味内容が隠されているので,特定の方法(例

えば,主に挙げられるのは復号又は厳密な照合)による以外はコンピュータで一般的な処理を行うことは

不可能である。パスワードのように元の平文が引き出されることが望ましくない場合は(例えば,切り詰

33

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

め又はデータ削除によって),意図的に復号できないようにしてもよい。

暗号機能は,暗号変数を使用し,フィールド,データ単位,及び/又は一連のデータ単位を対象として

操作する。二つの暗号変数は,特定の変換を指示するかぎ,及びある種の暗号化プロトコルで必要とされ

る暗号文の乱数性を保持するための初期設定変数である。かぎは普通,機密性を維持されていなければな

らず,また暗号機能と初期設定変数によって,遅延が増大し,帯域幅が広がることがある。これによって,

既存のシステムに対して暗号を“透過的”又は“ドロップイン的”に追加することが複雑になる。

暗号変数は,暗号化及び復号について対称又は非対称とすることができる。非対称アルゴリズムに使用

されるかぎの間には数学的な関連性がある。一方のかぎをもう一方のかぎから算出することはできない。

一方のかぎが秘密のとき,他方のかぎを公開することができるので,このようなアルゴリズムを“公開か

ぎ”アルゴリズムとも呼ぶ。

かぎを知らなくても計算処理によって平文を回復することが可能な場合があり,暗号文を暗号解析する

ことができる。ぜい(脆)弱な又は不完全な暗号機能を使用しているときに,そうした事態が発生する。

傍受又はトラフィック解析によって,メッセージ若しくはフィールドの挿入,削除,変更,以前に有効だ

った暗号文の再使用又は偽装などの暗号システムに対する攻撃が発生することがある。したがって,暗号

化プロトコルは,攻撃だけでなく,トラフィック解析に対抗できる構造を備えている。特定のトラフィッ

ク解析対策“トラフィックフロー機密性”は,データの有無及びその特性を隠ぺいすることをねらいとし

ている。暗号文を中継するときは,アドレスは中継及びゲートウェイで明確になっていなければならない。

各リンク上でだけデータを暗号化し,中継上又はゲートウェイでデータを復号する[したがって,ぜい(脆)

弱である]場合,その安全保護体系は“リンク暗号化”を使用しているという。アドレス(及びそれと同

様の制御データ)だけが中継又はゲートウェイで明確になっている場合は,安全保護体系は“終端間暗号

化”を使用しているという。安全保護の見地からすると,終端間暗号化のほうが好ましいが,特に帯域内

の電子的なかぎ配送(かぎ管理機能)が組み込まれている場合には,安全保護体系が複雑となる。安全保

護による複数の目標を達成するために,リンク暗号化と終端間暗号化を組み合わせてもよい。暗号検査値

を算出してデータ完全性を達成することがしばしばある。この検査値は,一つ以上の手順段階で生成して

もよい。その値は,暗号変数とデータとの数学的な関数の値である。こうして算出された検査値は,保護

すべきデータに関連付けられている。暗号検査値は,改ざん検出子と呼ばれることがある。

暗号化技法は,次に挙げる事象からデータを保護する機能を提供すること,又は提供するための一助と

することができる。

(a) メッセージの列の観察及び/又は改変

(b) トラフィック解析

(c) 否認

(d) 偽造

(e) 無許可のコネクション

(f) メッセージの改変

A.4.2 かぎ管理 かぎ管理は,暗号化アルゴリズムを使用する。かぎ管理には,かぎの生成,配送及び制

御が含まれる。かぎ管理方法は,かぎ管理を使用する環境に基づいて関係者が選択する。かぎ管理の使用

環境に関して考慮すべき点としては,機構内外の脅威に対する保護,使用する技法,提供される暗号化サ

ービスの体系の構造,提供される暗号化サービスの提供者の物理構造と位置などがある。

かぎ管理に関して考慮すべき点としては,次のことがある。

(a) 暗黙的又は明示的に定義された各かぎについて,時間,用途又はその他の基準に基づく“寿命”を採

34

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

用すること。

(b) 特定の機能だけにかぎの使用を限定できるように,その機能に応じてかぎを正しく識別すること。例

えば,機密性サービスのために使用する目的で用意したかぎは,完全性サービスのために使用しない

こと。その逆も同様である。

(c) 例えば,かぎの物理的配送やかぎの保管など,OSI以外で考慮すべきこと。

対称かぎアルゴリズムのかぎ管理に関して考慮すべき点としては,次のことがある。

(a) かぎを伝達するかぎ管理プロトコルにおける機密性サービスの使用。

(b) かぎ階層の使用。次のような様々な状況が考えられる。

(1) データ暗号化かぎだけを使用し,かぎ識別情報又はかぎの索引によって暗黙的又は明示的にある集

合から選択される平たんなかぎ階層。

(2) 多層かぎ階層。

(3) かぎ暗号化かぎは,データの保護のためには使用せず,データ暗号化かぎは,かぎ暗号化かぎの保

護のためには使用しないことが望ましい。

(c) 重要なかぎについては,だれもその完全な写しをもたないように,責任を分担すること。

非対称かぎアルゴリズムのかぎ管理に関して考慮すべき点としては,次のことがある。

(a) 秘密かぎを伝達するかぎ管理プロトコルにおける機密性サービスの使用。

(b) 公開かぎを伝達するかぎ管理プロトコルにおいて,完全性サービス,又は発信証明のある否認不可サ

ービスを使用すること。こうしたサービスは,対称暗号化アルゴリズム又は非対称暗号化アルゴリズ

ムを使用することによって提供される。

A.4.3 ディジタル署名機構 ディジタル署名は,否認不可又は認証のような安全保護サービスを提供する。

ディジタル署名機構では,非対称暗号化アルゴリズムを使用する必要がある。署名データ単位を秘密かぎ

を使用せずには作成できないことがディジタル署名機構の本質的な特徴である。このことは,次を意味す

る。

(a) 署名データ単位は,秘密かぎの保有者以外の人物が作成することはできない。

(b) 受信側は,署名データ単位を作成できない。

したがって,公開情報だけを使って,データ単位の署名者を一意に秘密かぎの作成者とみなすことがで

きる。関係者どうしの間で後日争いが生じた場合は,署名データ単位の認証の是非を判定するよう依頼さ

れた,信頼できる第三者に対して,データ単位の署名者の識別情報を示すことが可能である。この種のデ

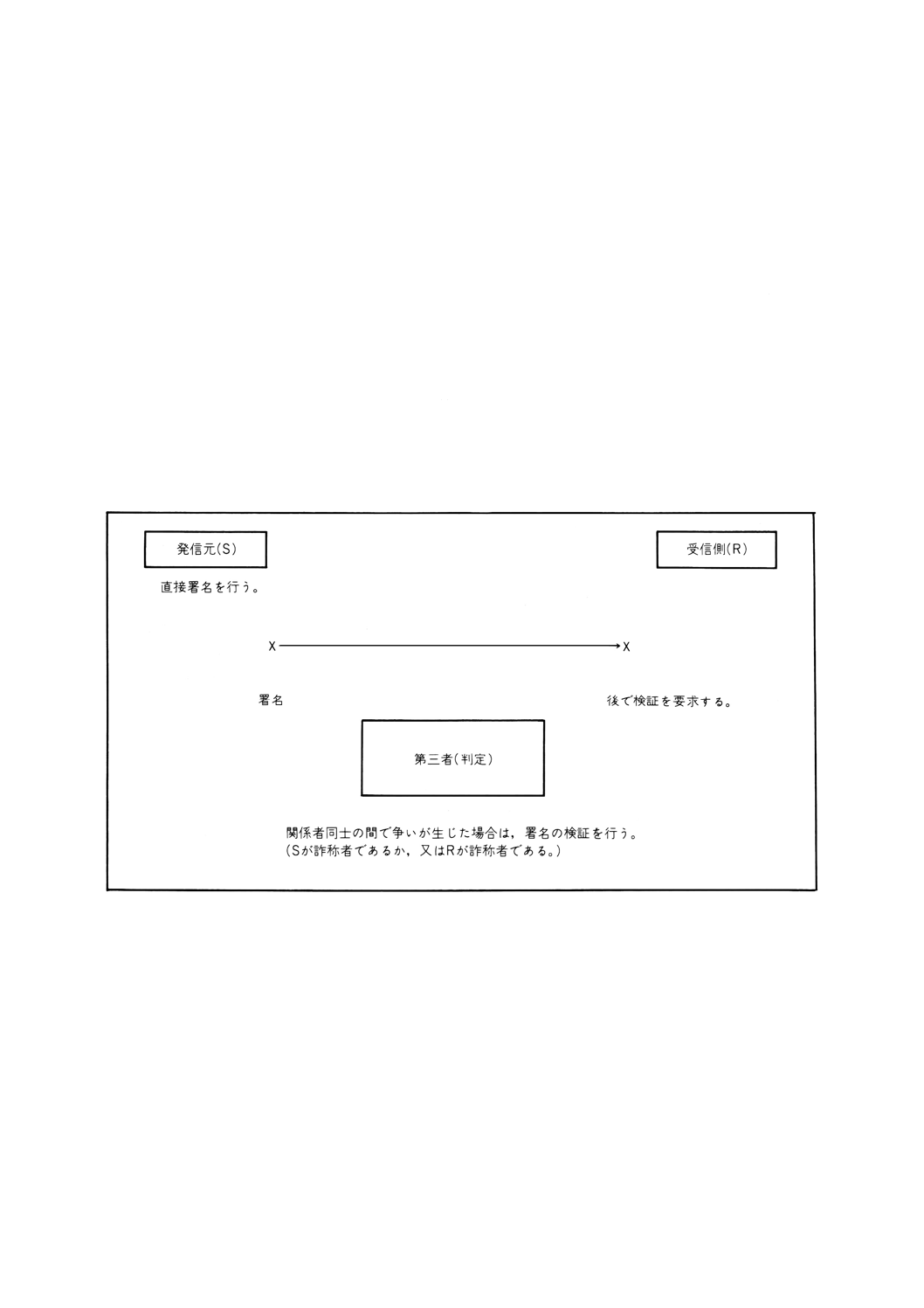

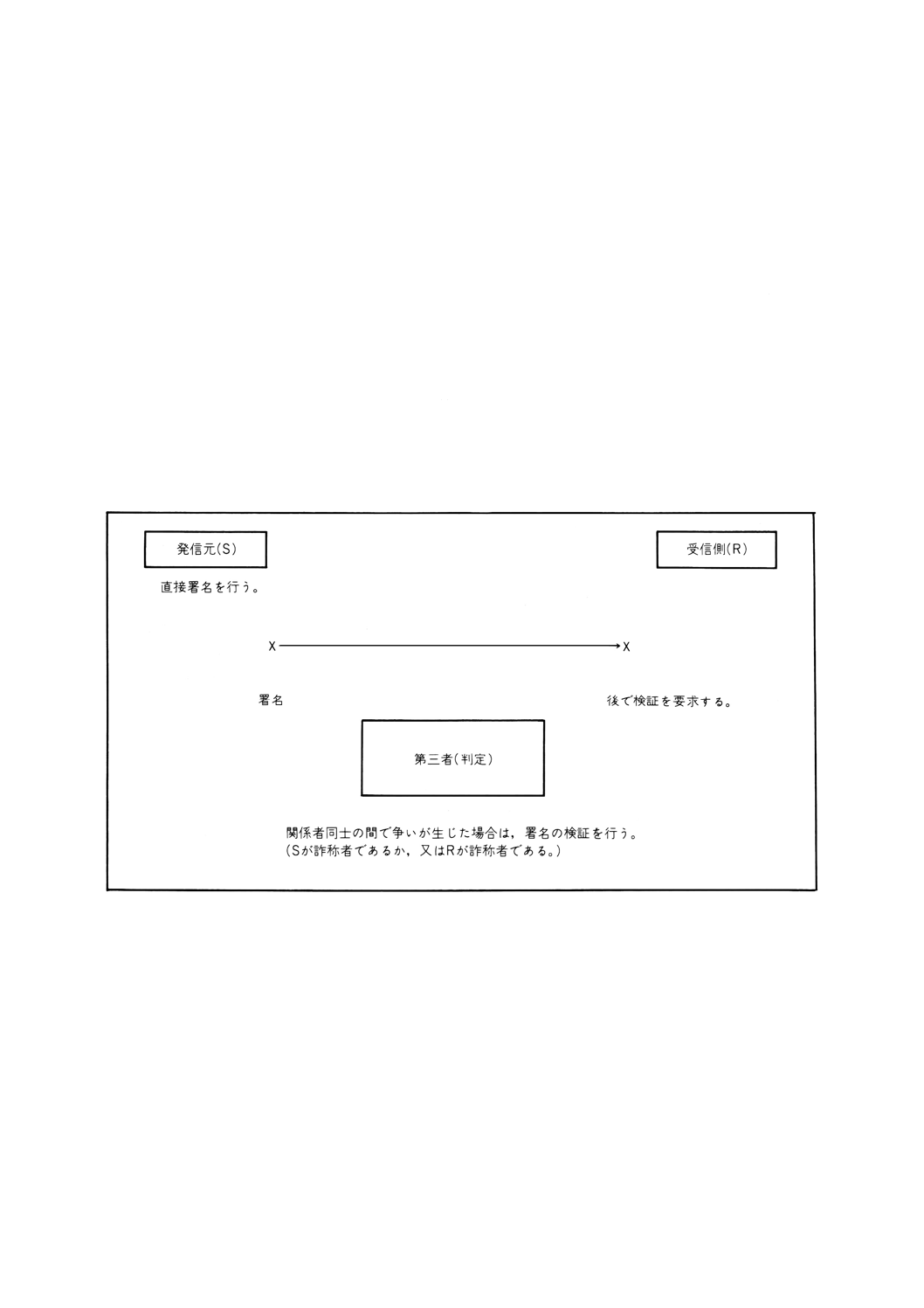

ィジタル署名は,直接署名機構と呼ばれる(図1参照)。これ以外の場合として,更に特性(c)が必要とな

ることがある。

(c) 発信元は,署名データ単位の発信を否定することはできない。

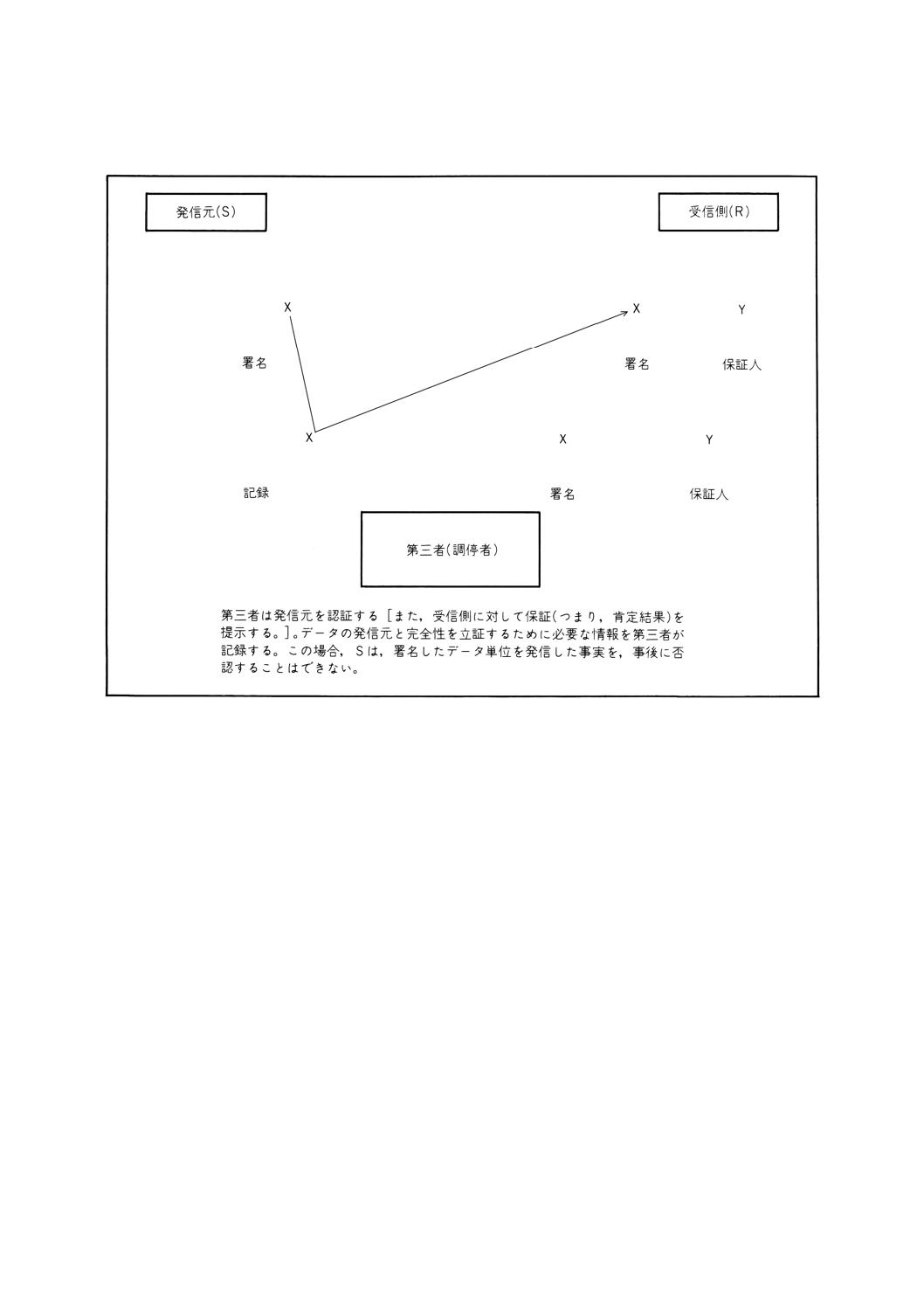

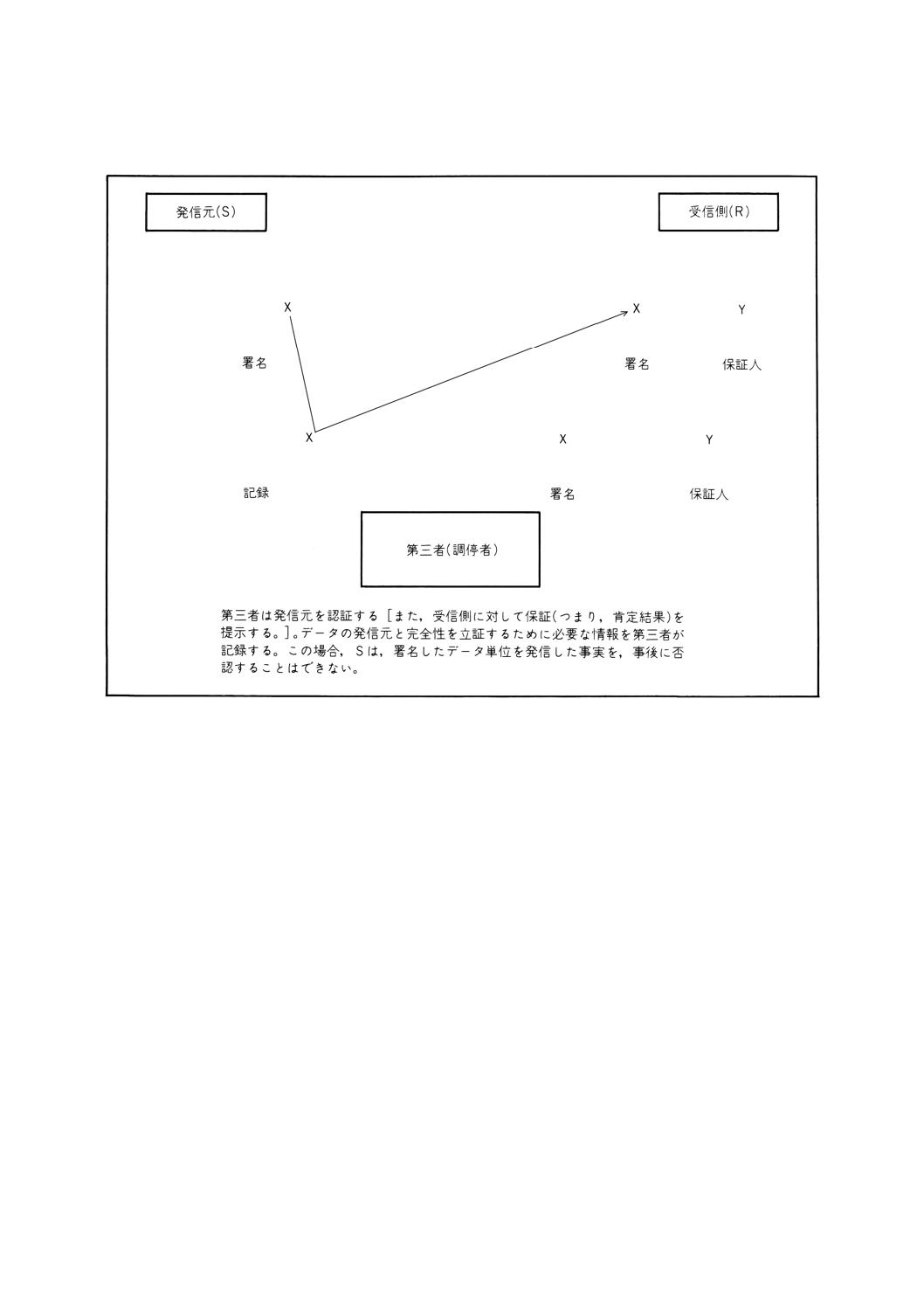

信頼できる第三者(調停者)は,扱われている情報の発信元と完全性を受信側に立証する。この種のデ

ィジタル署名は,調停署名機構(図2参照)である。

備考 発信元は,受信側が署名データ単位の受信を否定できないようにしてもよい。このことは,デ

ィジタル署名,データ完全性,公証機構を適切に組み合わせた,送達証明のある否認不可サー

ビスによって達成できる。

35

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

A.4.4 アクセス制御機構 アクセス制御機構とは,資源へのアクセスの実行を,許可された利用者だけに

限定する方針を実施するのに使用する機構のことである。この機構では,アクセス制御一覧又は行列(通

常,制御される項目及び許可された利用者,例えば,人物又はプロセス,の識別情報を含む。),パスワー

ド及び資格,ラベル又はトークンが使用され,これらの情報の所有がアクセス権を示すことになる。資格

が使用される場合は,その資格は,偽造できないものであり,かつ信頼できる方式によって伝送すること

が望ましい。

A.4.5 データ完全性機構 データ完全性機構には二つの種類がある。一つは,単一データ単位の完全性を

保護するために使用する機構,もう一つは,単一データ単位の完全性並びにコネクション上で伝達される

データ単位の列全体の順序を保護する機構である。

A.4.5.1 メッセージの列の改変の検出 誤り検出技法は,通常,通信リンク並びにネットワークによって生

じるビット誤り,ブロック誤り及び順序誤りの検出に関連するものであり,メッセージの列の改変を検出

するためにも利用できる。しかし,プロトコルのヘッダ及びトレーラが完全性機構によって保護されてい

なければ,事情に詳しい侵犯者は,それらの検査機構をうまく避けることができる。メッセージの列の改

変を首尾よく検出するには,順序情報と一緒に誤り検出技法を利用する以外にない。これでは,メッセー

ジの列の改変は防止できないが,攻撃されたことの通知は行うことができる。

A.4.6 認証交換機構

A.4.6.1 機構の選択 様々な環境に適した認証交換機構には,数多くの選択及び組合せが可能である。

(a) 同位エンティティ及び通信の手段がいずれも信頼できるときは,同位エンティティの識別をパスワー

ドで確認することができる。このパスワードは,誤りは保護できるが,悪意による攻撃(特にデータ

の再使用)には耐えられない。各方向に個別のパスワードを使用することで,相互認証が達成できる。

(b) 各エンティテイが,同位エンティティは信頼するが,通信の手段は信頼していないという場合,パス

ワードと暗号化の組合せ又は暗号化機構によって,能動的誤りに対する保護を提供することができる。

再使用による攻撃からデータを保護するには,保護パラメタを使った2方向ハンドシェークか又は信

頼できる時計を使った時刻印が必要になる。再使用に対する防護のための相互認証は,3方向ハンド

シェークを利用する。

(c) エンティティが同位エンティティ又は通信の手段を信頼しないとき(又は将来信頼しなくなると思わ

れるとき)は,否認不可サービスが利用できる。否認不可サービスは,ディジタル署名及び/又は公

証機構を利用する。これらの機構は,(b)で記述した各機構との併用が可能である。

A.4.7 トラフィックパディング機構 プロトコルデータ単位が一定の長さになるように,疑似のトラフィ

ックを生成し,詰め込むことによって,トラフィック解析からの限定的な保護を提供することができる。

この保護を行うためには,疑似のトラフィックの水準が予測される最高の水準の実トラフィックに近似し

ていなければならない。さらに,疑似のトラフィックが識別されず,実トラフィックとの区別がつかない

ように,プロトコルデータ単位の内容を暗号化又は偽装しなければならない。

A.4.8 経路選択制御機構 データを伝送するための経路選択にかかわる警告の指定(経路全体の指定も含

む。)は,物理的に安全な経路を使ってデータを伝送するために,又は重要な情報を適切な水準の保護を備

えた経路だけを使って運ぶために使用する。

A.4.9 公証機構 公証機構は,情報の発信元,情報の完全性,又はその情報が発信若しくは受信された時

刻のような,二つのエンティティ間で交換される情報に関するある種の属性を保証する信頼できる第三者

(公証機関)の概念に基づく。

36

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

A.4.10 物理的安全保護,人的安全保護 物理的安全保護機構は,十分な保護を確保するために必要にな

る。物理的安全保護は費用が高くつくため,他の(費用の少なくて済む)技法を使用することで,必要と

なる費用を最小限に抑える試みがしばしばなされる。すべてのシステムは,最終的には,ある種の物理的

安全保護と,システムを操作する操作員の信頼性を頼みとするが,物理的安全保護及び人的安全保護につ

いて検討することはOSIの適用範囲外とする。適切な動作を確保し,操作員の責任を明示するために操作

手順を規定すべきである。

A.4.11 信頼できるハードウェア及びソフトウェア エンティティが正しく機能しているという確信を得る

ためにとられる方法には,形式的な証明方法,検証と確認,試みられた既知の攻撃の検出とログ,及び安

全な環境の中で信頼できる操作員がエンティティを構築することがある。エンティティの動作中,例えば,

保守又はレベルアップの実行中に,安全保護を脅かすような改変がエンティティに対して偶発的に又は故

意に加えられることのないようにするための予防策も必要である。安全保護が維持されているときは,シ

ステム内の幾つかのエンティティも,正しく機能していると信頼しなければならない。信頼を確立する方

法については,OSIの適用範囲外とする。

図1 直接署名機構

37

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

図2 調停署名機構

38

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

附属書B(参考) 本体7.における安全保護サービス及び

安全保護機構の位置付けの正当性

B.1 概要 この附属書では,本体7.が示す各層に確認された安全保護サービスを提供する理由を幾つか取

り上げる。本体6.1.1で確認される安全保護の層構成のための原則によって,この選択手順が決定される。

一般通信において安全保護による効果が異なっているとみなされる場合,例えば,第1層及び第4層に

おけるコネクション機密性は,特定の安全保護サービスを複数の層が提供する。それにもかかわらず,現

存するOSIデータ通信の機能,例えば,マルチリンク手順,多重化機能,コネクションレス型サービスを

コネクション型サービスに機能拡充するための様々な手段を考えるとき,そして,これらの伝送機構を動

作可能にしようとするとき,安全保護の効果が異なっているとみなすことはできなくても,特定のサービ

スを別の層で提供できるようにすることが必要になってくる。

B.2 同位エンティティ認証

第1層及び第2層:提供しない。同位エンティティ認証は,これらの層では有用とはみなされない。

第3層:提供できる。個々のサブネットワークと,経路選択用,及び/又はネットワーク間で提供でき

る。

第4層:提供できる。第4層における終端システム間の認証は,コネクションの開始前及びそのコネク

ションの持続期間中に,複数のセションエンティティを相互に認証する働きをする。

第5層:提供しない。第4層及び/又はより上位の層で提供すること以外の利点はない。

第6層:提供しない。ただし,暗号機構は,応用層でこのサービスを支援できる。

第7層:提供できる。同位エンティティ認証は,応用層で提供するほうがよい。

B.3 データ発信元認証

第1層及び第2層:提供しない。データ発信元認証は,この二つの層では有用とはみなされない。

第3層及び第4層:提供できる。データ発信元認証は,次のとおり,第3層の中継時若しくは経路選択

時,及び/又は第4層において,終端間で提供することができる。

(a) コネクション確立時の同位エンティティ認証とコネクションの持続期間中の暗号化に基づく継続的な

認証を組み合わせることによって,事実上,データ発信元認証サービスが提供されることになる。

(b) (a)のサービスが提供されない場合でも,暗号化に基づくデータ発信元認証は,この二つの層に既に位

置付けられているデータ完全性機構よりもほんの少しだけ高い水準で提供することができる。

第5層:提供しない。第4層又は第7層でそれを提供すること以外の利点はない。

第6層:提供しない。ただし,暗号機構は,応用層でこれを支援できる。

第7層:提供できる。おそらく,プレゼンテーション層の各機構と併用される。

B.4 アクセス制御

第1層及び第2層:アクセス制御機構では,利用可能な終端ファシリティがないので,OSIの全プロト

コルに適合するシステムの第1層及び第2層ではこの機構を提供することはできない。

39

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

第3層:アクセス制御機構は,個々のサブネットワークの要件によって,サブネットワークアクセスの

役割をもつ。ネットワーク層のアクセス機構が中継及び経路選択の役割を行うときは,中継エンティティ

によるサブネットワークへのアクセスの制御と終端システムへのアクセス制御という二つの目的でこの機

構を利用できる。アクセスの単位がかなり粗いときは,ネットワーク層の各エンティティを識別すること

しかできない。

ネットワークコネクションを確立するためには,サブネットワーク管理主体から費用を請求されること

になる場合がしばしばある。アクセスを制御し,着信課金を選択し,他のネットワーク又はサブネットワ

ーク専用のパラメタを選択することによって,費用を最小限に抑えることができる。

第4層:提供できる。アクセス制御機構は,終端間のトランスポートコネクションの単位で採用するこ

とができる。

第5層:提供しない。第4層及び/又は第7層でそれを提供すること以外の利点はない。

第6層:提供しない。第6層には適切でない。

第7層:提供できる。応用プロトコル及び/又は応用プロセスによって,応用指向アクセス制御ファシ

リティを提供できる。

B.5 <N> コネクションにおけるすべての <N> 利用者データの機密性

第1層:提供できる。透過的に対をなす変換装置を電気的に挿入することによって,物理コネクション

に十分な機密性を与えることができるので,提供される。

第2層:提供できる。ただし,第1層又は第3層における機密性以外の安全保護上の利点は得られない。

第3層:提供できる。個々のサブネットワークにおけるサブネットワークアクセス,及びネットワーク

間の中継と経路選択では提供できる。

第4層:提供できる。個々のトランスポートコネクションは,終端間のトランスポート機構を提供する

ので,セションコネクションの分離を提供できる。

第5層:提供しない。第3層,第4層及び第7層における機密性以外の何の利点も得られない。この層

でこのサービスを提供するのは適切でない。

第6層:提供できる。暗号機構は純粋に構文的な変換を提供するため,提供できる。

第7層:提供できる。より下位の層にある機構と併用することで提供する。

B.6 単一のコネクションレス型 <N> SDUにおけるすべての <N> 利用者データの機密性 この正当性は,

コネクションレス型サービスが提供されない第1層は別として,すべての <N> 利用者データの機密性を

対象とする。

B.7 SDUの <N> 利用者データにおける選択フィールドの機密性 この機密性サービスは,プレゼンテー

ション層における暗号化によって提供され,データの意味に応じて応用層にある機構によって起動される。

B.8 トラフィックフロー機密性 完全トラフィックフロー機密性は,第1層においてだけ達成できる。そ

れは,物理伝送経路に一対の暗号装置を物理的に挿入して行う。この伝送経路は,全2重同期式なので,

暗号装置を挿入すると,すべての伝送が物理的媒体において認識不可能になる。

この物理層よりも上位の層では,完全なトラフィックフロー安全保護は実現できない。ある層の完全な

SDU機密性サービスと,上位の層の疑似トラフィックの注入を利用することによって,トラフィックフロ

40

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

ー機密性の一部を実現することができる。このような機構は,費用が高くつき,通信及び変換の容量を大

量に消費する。

トラフィックフロー機密性が第3層で提供されている場合,トラフィックパディング及び/又は経路選

択制御が使用される。安全でないリンク又はサブネットワークであっても,経路選択制御を行えば,ある

範囲のトラフィックフロー機密性を提供できる。しかし,トラフィックパディングを第3層に組み込むと,

ネットワークのより上手な使い方ができることになる。例えば,不要なパディング又はネットワークのふ

くそう(輻輳)を回避して使用する。

敵に見抜かれないようなやり方で疑似トラフィックを発生させることができれば,ある範囲のトラフィ

ックフロー機密性を応用層に提供することができる。

B.9 <N> コネクションにおけるすべての <N> 利用者データの(誤り回復のある)完全性 第1層及び第

2層:第1層及び第2層は,このサービスを提供することができない。第1層には,検出機構又は回復機

構がない。第2層の機構は,ポイントツーポイントでだけ動作し,終端間では動作しない。したがって,

このサービスを提供するのに適しているとはみなされない。

第3層:提供しない。誤り回復機能はどの層でも利用できるわけではない。

第4層:提供できる。これによって,真の終端間のトランスポートコネクションが提供される。

第5層:提供しない。誤り回復機能は第5層に割り当てられた機能ではない。

第6層:提供しない。ただし,暗号機構は応用層でこのサービスを支援できる。

第7層:提供できる。プレゼンテーション層の機構と併用する。

B.10 <N> コネクションにおけるすべての <N> 利用者データの(誤り回復のない)完全性 第1層及び

第2層:第1層及び第2層は,このサービスを提供することができない。第1層には検出機構又は回復機

構が位置付けられておらず,第2層機構はポイントツーポイントでしか動作せず,終端間では動作しない。

したがって,このサービスを提供するのに適しているとはみなされない。

第3層:提供できる。個々のサブネットワークにおけるサブネットワークアクセス及びネットワーク間

の中継と経路選択では提供できる。

第4層:提供できる。能動的攻撃を検出すると通信を停止することが認められるような用途では提供で

きる。

第5層:提供しない。第3層,第4層及び第7層におけるデータ機密性以外の利点はない。

第6層:提供しない。ただし,暗号機構は,応用層でこのサービスを支援できる。

第7層:提供できる。プレゼンテーション層にある機構と併用する。

B.11 <N> コネクションで転送される <N> SDUの <N> 利用者データ内における選択フィールドの(誤

り回復のない)完全性 選択フィールドの完全性は,応用層の起動機構と検査機構とともに,プレゼンテ

ーション層の暗号機構によって提供される。

B.12 単一のコネクションレス型 <N> SDUのすべての <N> 利用者データ内の完全性 機能の重複をで

きるだけ少なくするために,コネクションレス型伝送の完全性は,回復機能を備えていない完全性サービ

スの層と同じ層,つまり,ネットワーク層,トランスポート層及び応用層でしか提供されない。この完全

性機構は,ごく限られた効力しかもち得ないが,この機構を実現する必要がある。

41

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

B.13 単一のコネクションレス型 <N> SDUにおける選択フィールドの完全性 選択フィールドの完全性

は,応用層の起動機構と検査機構とともに,プレゼンテーション層の暗号機構によって提供される。

B.14 否認不可 発信及び送達による否認不可サービスは,第7層の中継を含む公証機構によって提供す

ることができる。

否認不可サービスを行うためにディジタル署名機構を使用するには,第6層と第7層との間で密接な協

力動作が成立していなければならない。

42

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

附属書C(参考) 適用のための暗号化位置の選択

C.1 ほとんどの適用は,複数の層での暗号化を必要としない。どの層を選択するかは,次に示す幾つかの

主要事項によって決まる。

(1) トラフィックフロー機密性が必要な場合は,物理層の暗号化又は伝送のセキュリティ(例えば,適当

なスペクトル拡散技法)を選択する。十分な物理的な安全保護,信頼できる経路選択及び各中継にお

ける類似した機能が,すべての機密性への要件を満足させることができる。

(2) 細かい保護の単位が要求されている場合(各応用アソシエーションに特有のかぎが考えられる)及び

否認不可又は選択フィールド保護の場合は,プレゼンテーション層の暗号化を選択する。暗号化アル

ゴリズムは大量の処理能力を消費するので,選択フィールドの保護が重要になる可能性がある。プレ

ゼンテーション層の暗号化は,誤り回復のない完全性,否認不可及びすべての機密性を提供すること

ができる。

(3) すべての終端システム間通信及び/又は外部の暗号装置の単純で大がかりな保護が求められている場

合,例えば,アルゴリズムとかぎに対する物理的保護,又は誤りのあるソフトウェアからの保護を実

現するためには,ネットワーク層の暗号化を選択する。これによって,機密性及び誤り回復のない完

全性を提供できる。

備考 ネットワーク層では誤り回復機能は提供されないが,トランスポート層の通常の回復機構を使

用して,ネットワーク層が検出する攻撃から回復することができる。

(4) 誤り回復のある完全性が,細かい保護の単位とともに要求されている場合は,トランスポート層の暗

号化を選択する。これによって,誤り回復機能の有無を問わず,機密性及び完全性が提供できる。

(5) データリンク層における暗号化は,将来実装するように推奨されてはいない。

C.2 以上に挙げた主要事項のうちの複数に関係しているときは,二つ以上の層で暗号化サービスを提供す

る必要がある。

43

X 5004-1991 (ISO 7498-2 : 1989)

2019年7月1日の法改正により名称が変わりました。まえがきを除き,本規格中の「日本工業規格」を「日本産業規格」に読み替えてください。

OSI基本参照モデルJIS原案作成委員会 構成表 (敬称略,順不同)

氏名

所属

(委員会)

當 麻 悦 三

日本ユニシス株式会社通信システム一部

岩 本 裕 司

日本アイ・ビー・エム株式会社標準推進

河 村 浩 光

三菱電機株式会社コンピュータ製作所

コンピュータ方式統轄部

小 林 哲 二

日本電信電話株式会社情報通信処理研究所

情報通信処理方式研究部

崎 本 壮

株式会社日立製作所ソフトウェア工場

データ通信プログラム部

柴 田 望

国際電信電話株式会社国際部

中 島 已 範

日本ユニシス株式会社通信システム一部

七 尾 豊

沖電気工業株式会社CS本部ソフト3部

西 川 泰 蔵

通商産業省機械情報産業局

橋 本 浩 一

株式会社東芝情報処理システム研究所

開発第7部

横 山 達 也

日本電気株式会社

C&Cシステムインタフェース技術本部

沖 野 英 明

工業技術院標準部情報規格課

粕 川 晃 秀

工業技術院標準部情報規格課

(事務局)

西 田 正 忠

財団法人日本規格協会情報技術標準化研究センター